Программное обеспечение системы защиты информации Secret Net Studio поставляются на установочном компакт диске. В корневом каталоге данного диска размещается исполняемый файл программы для работы с диском. Запустить установку Secret Net Studio можно как с помощью программы автозапуска, так и непосредственно с помощью дистрибутива, расположенного на диске, по пути: \Setup\Client\Setup\Client\x64\SnSetup.ru-RU.exe.

Установку компонентов Secret Net Studio можно выполнять при работе на компьютере как в локальной сессии, так и в терминальной. Установка любого компонента должна выполняться пользователем, входящим в локальную группу администраторов компьютера.

Для установки клиента:

- Вставьте в привод установочный диск системы Secret Net Studio. Дождитесь появления окна программы автозапуска (см. стр.10) и запустите установку с помощью команды «Защитные компоненты». На экране появится диалог принятия лицензионного соглашения.

- Ознакомьтесь с содержанием лицензионного соглашения и нажмите кнопку «Принимаю». На экране появится диалог для выбора режима работы компонента.

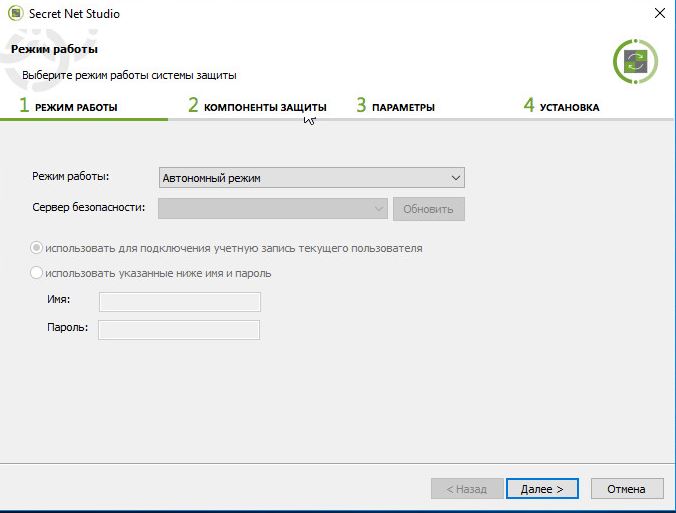

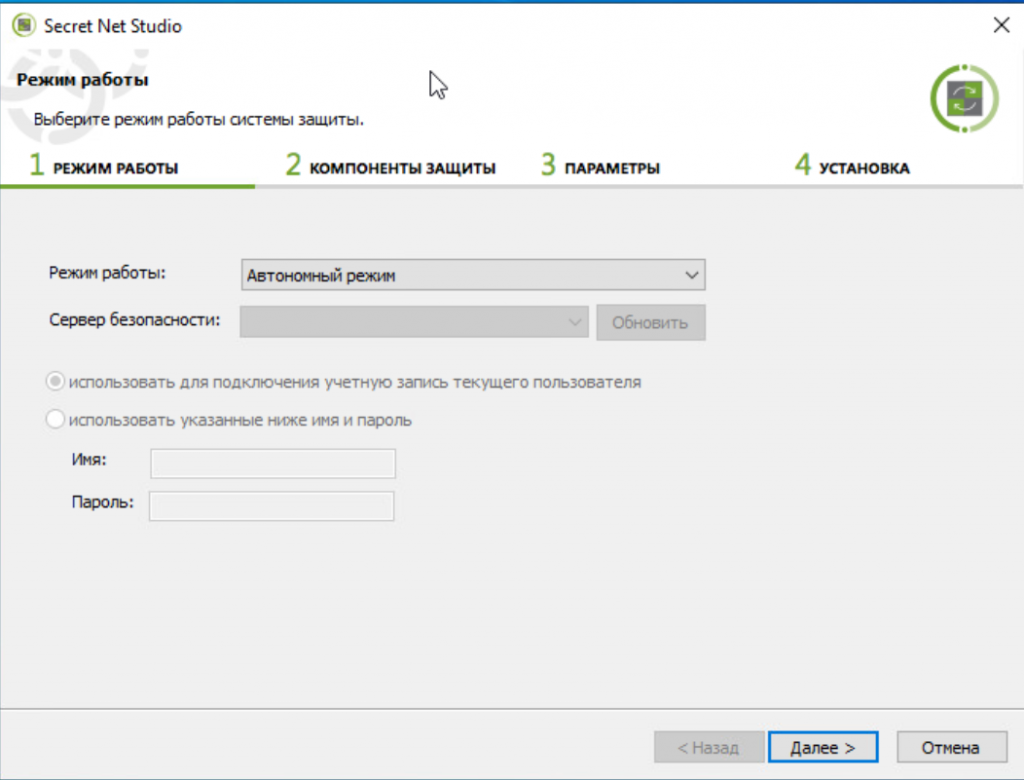

- В поле «Режим работы» укажите режим функционирования клиента — автономный («Автономный режим»).

- Нажмите кнопку «Далее >». На экране появится диалог для выбора лицензий и формирования списка устанавливаемых защитных подсистем.

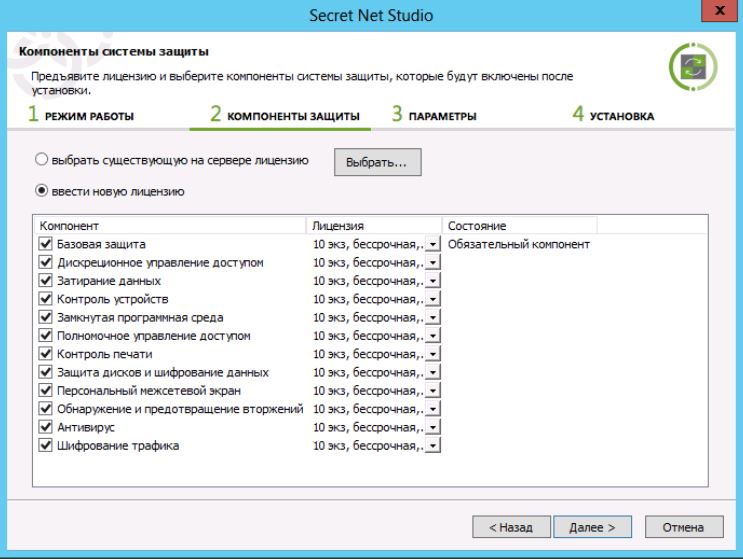

- В диалоге укажите метод получения лицензий:

- чтобы загрузить лицензии из файла (в частности, при установке клиента в автономном режиме функционирования) — установите отметку в поле «ввести новую лицензию».

Если строите систему защиты в ЦОД, рассмотрите вариант размещения сервера в стойке в компании «Микс Телеком». Требуйте скидку при переезде из другого ЦОД!

- Нажмите кнопку «Выбрать». Если указан метод получения лицензий из файла, выберите нужный файл в появившемся диалоге. После загрузки данных в диалоге появятся сведения о лицензиях.

- Отметьте в списке устанавливаемые подсистемы, для которых имеются свободные лицензии (установку компонента «Базовая защита» отключить нельзя). При наличии нескольких групп лицензий для компонента, можно выбрать нужную группу в раскрывающемся списке.

- Нажмите кнопку «Далее >». На экране появится диалог для выбора папки установки клиента и настройки параметров подключений.

- В поле «Установить в папку» оставьте заданную по умолчанию папку установки клиента или укажите другую папку назначения.

- Используйте ссылки в разделе «Дополнительно» для выполнения следующих действий:

- чтобы сохранить заданные параметров установки в файле — выберите ссылку «Сохранить сценарий установки». Файл сценария установки можно использовать для автоматизации процесса установки клиентского ПО на других компьютерах;

- чтобы ввести сведения о компьютере для учета — выберите ссылку «Учетная информация компьютера».

- По окончании настройки параметров нажмите кнопку «Готово».

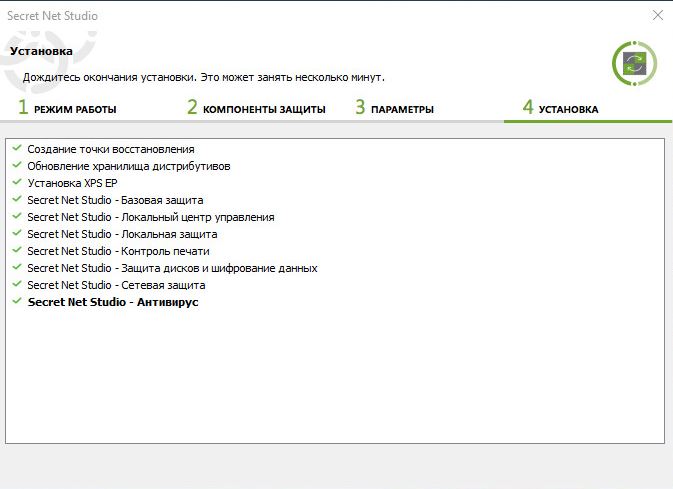

Начнется процесс установки защитных подсистем в соответствии с заданными параметрами.

- После завершения всех операций установки нажмите кнопку «Далее».

На экране появится завершающий диалог со сведениями о выполненных операциях и предложением перезагрузить компьютер.

- Проверьте состав подключенных к компьютеру устройств. Если подключены устройства, которые в дальнейшем должны быть запрещены к использованию, — отключите их.

Внимание!

При первой загрузке компьютера после установки клиентского ПО текущая аппаратная конфигурация автоматически принимается в качестве эталонной. Поэтому до перезагрузки необходимо отключить те устройства, которые должны быть запрещены к использованию на данном компьютере.

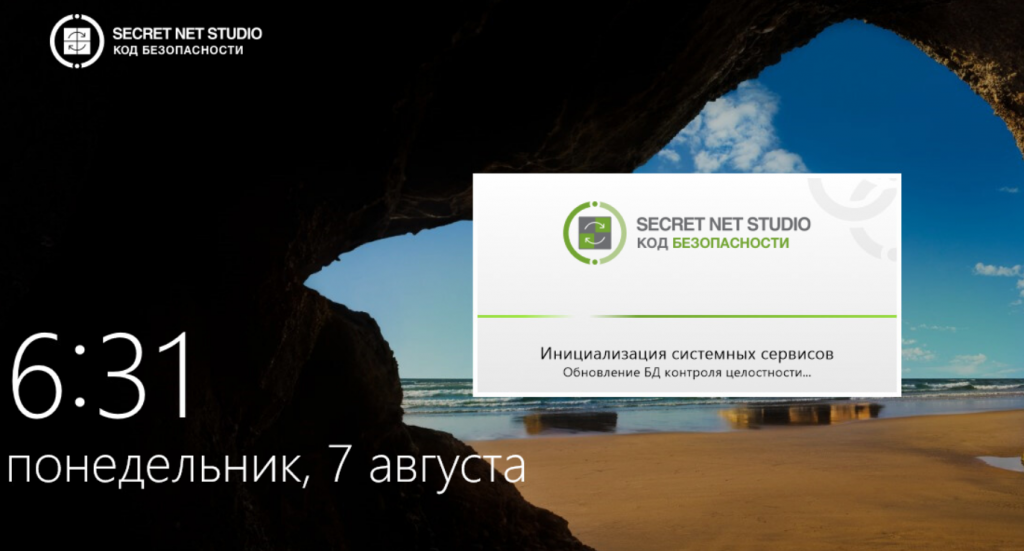

- Перезагрузите компьютер и дождитесь загрузки системы.

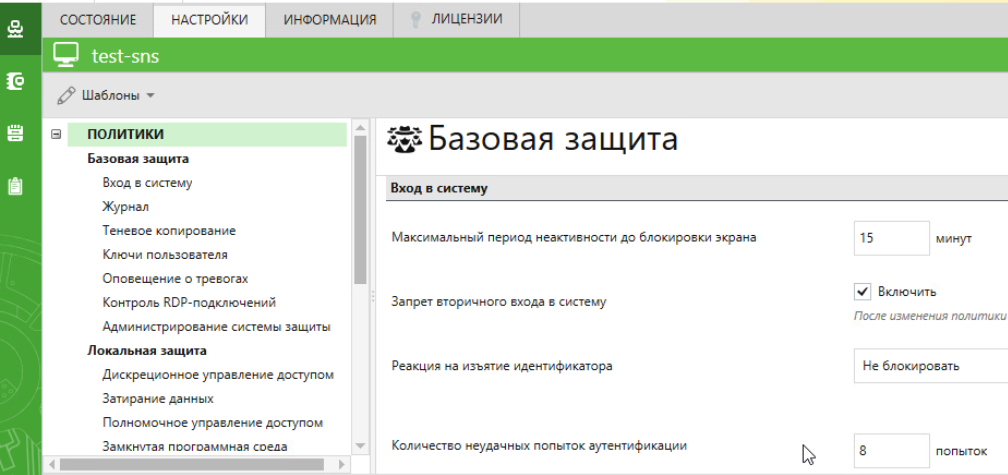

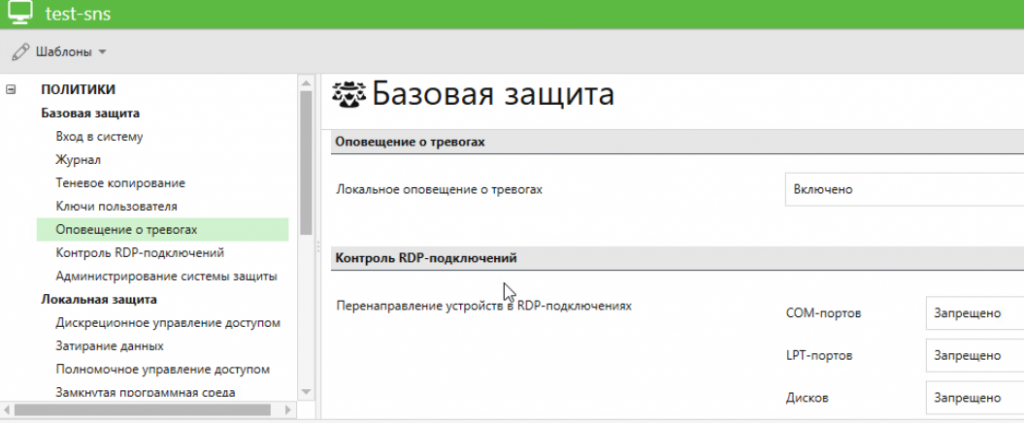

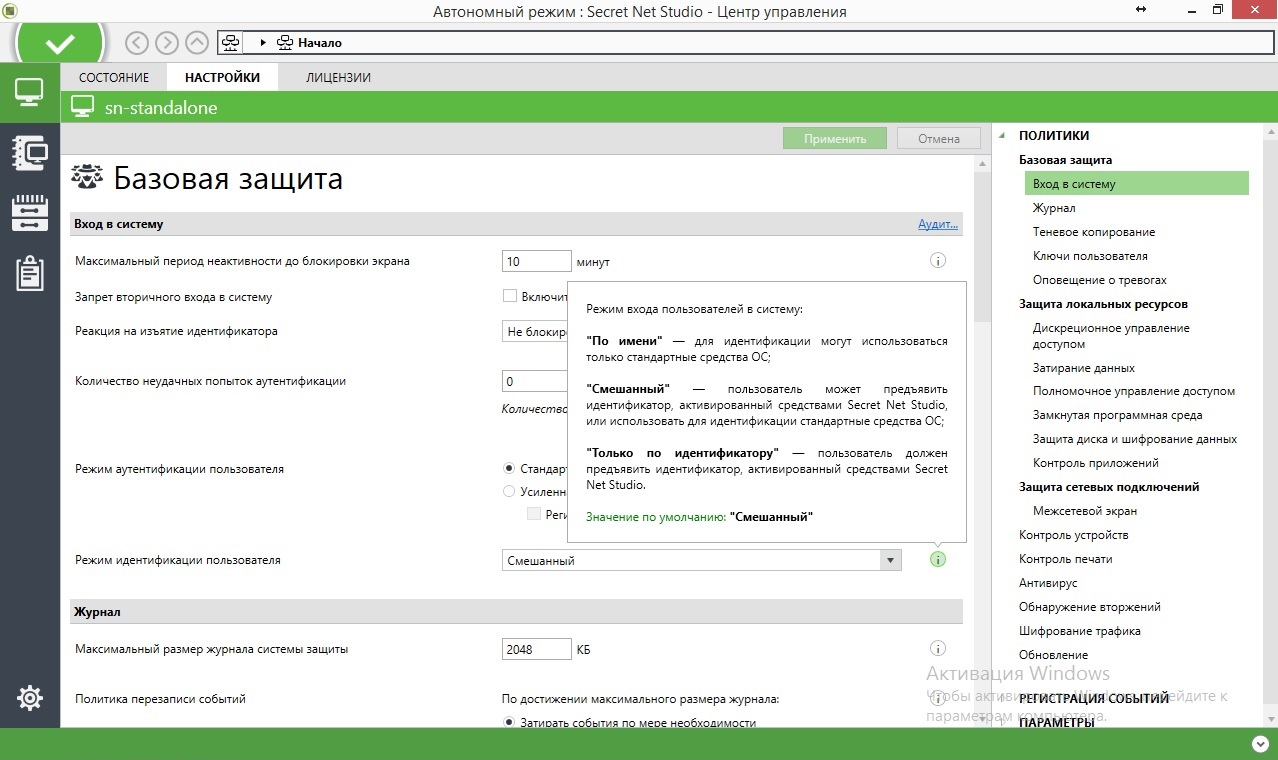

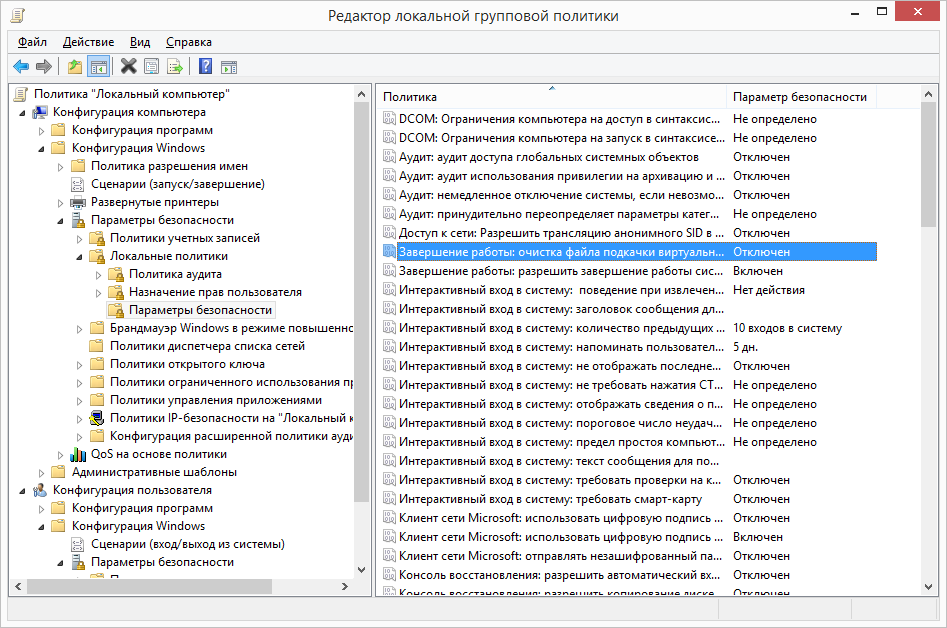

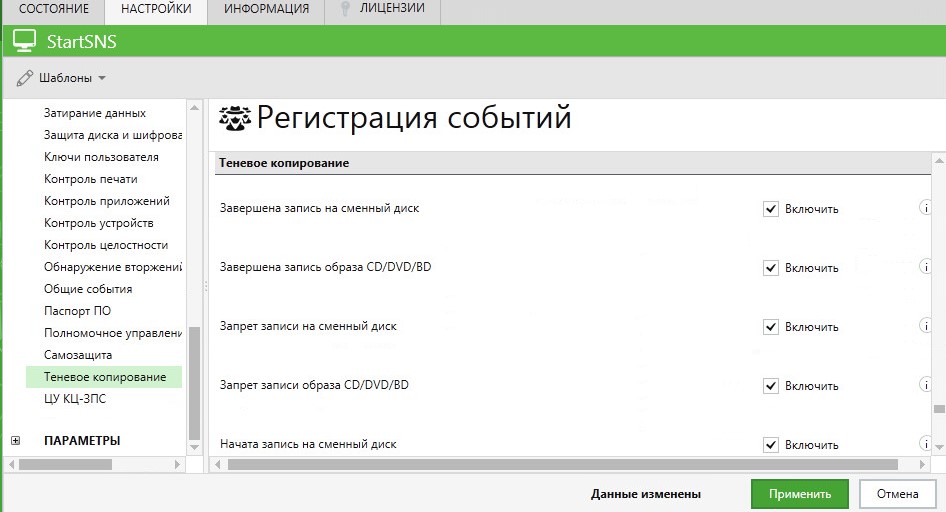

Настройка программного обеспечение системы Secret Net Studio будет организованна согласно требованиям, к настройкам политик безопасности, приведенной в таблице 1.

Таблица 1.

| Настройки подсистем | |

| Политика | Параметр безопасности |

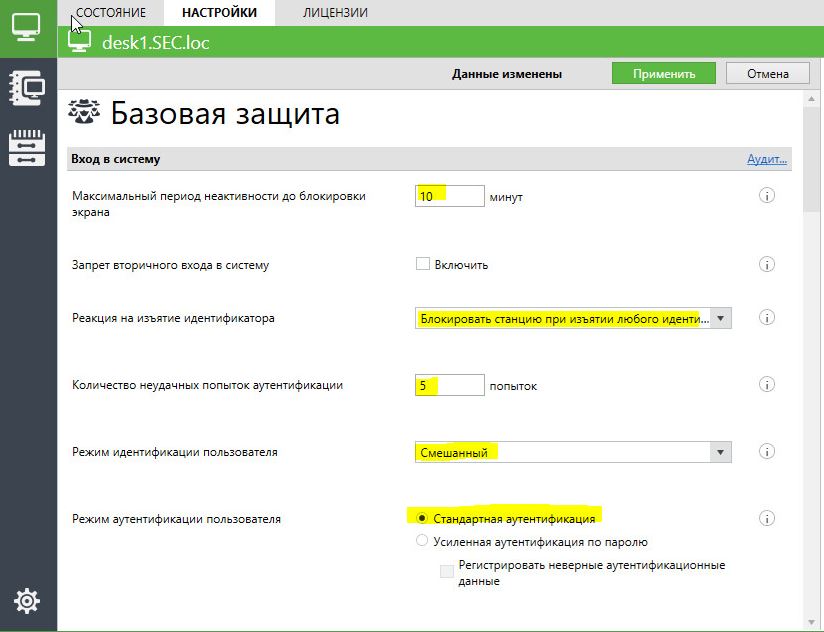

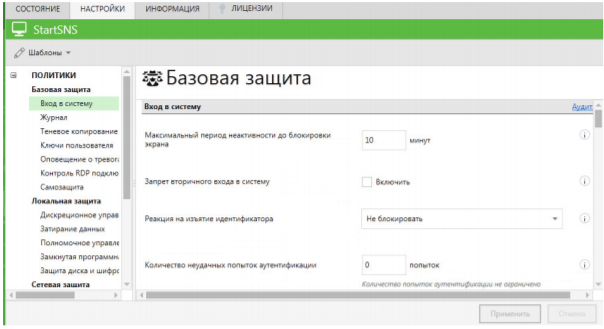

| Вход в систему: Запрет вторичного входа в систему | отключен |

| Вход в систему: Количество неудачных попыток аутентификации | 5 попыток |

| Вход в систему: Максимальный период неактивности до блокировки экрана | 10 минут |

| Вход в систему: Реакция на изъятие идентификатора | блокировать станцию при изъятии любого идентификатора |

| Вход в систему: Режим аутентификации пользователя | стандартная аутентификация |

| Вход в систему: Режим идентификации пользователя | смешанный |

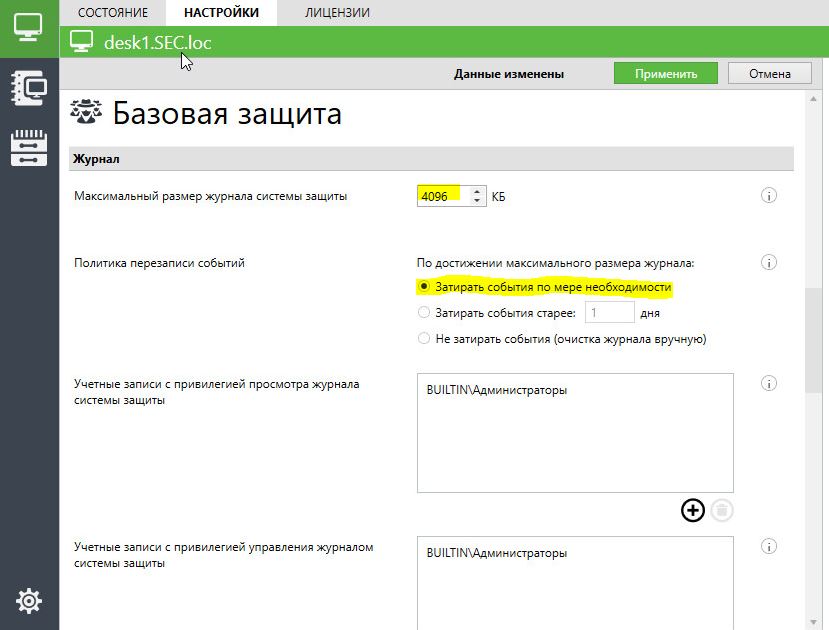

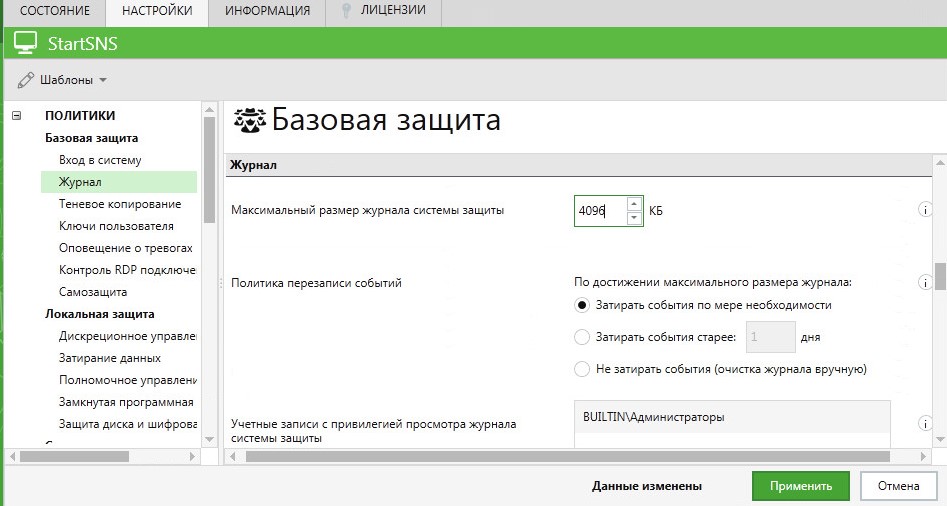

| Журнал: Максимальный размер журнала системы защиты | 4096 кБ |

| Журнал: Политика перезаписи событий | затирать по необходимости |

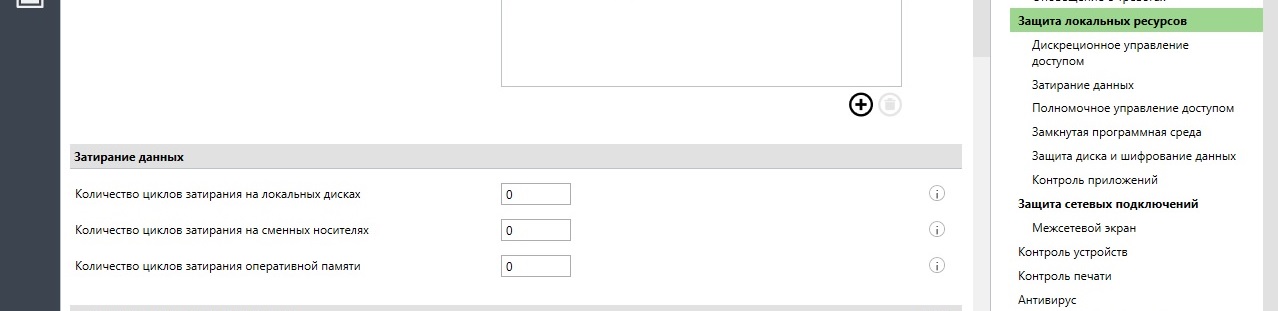

| Затирание данных: Количество циклов затирания конфиденциальной информации | 3 |

| Затирание данных: Количество циклов затирания на локальных дисках | 3 |

| Затирание данных: Количество циклов затирания на сменных носителях | 3 |

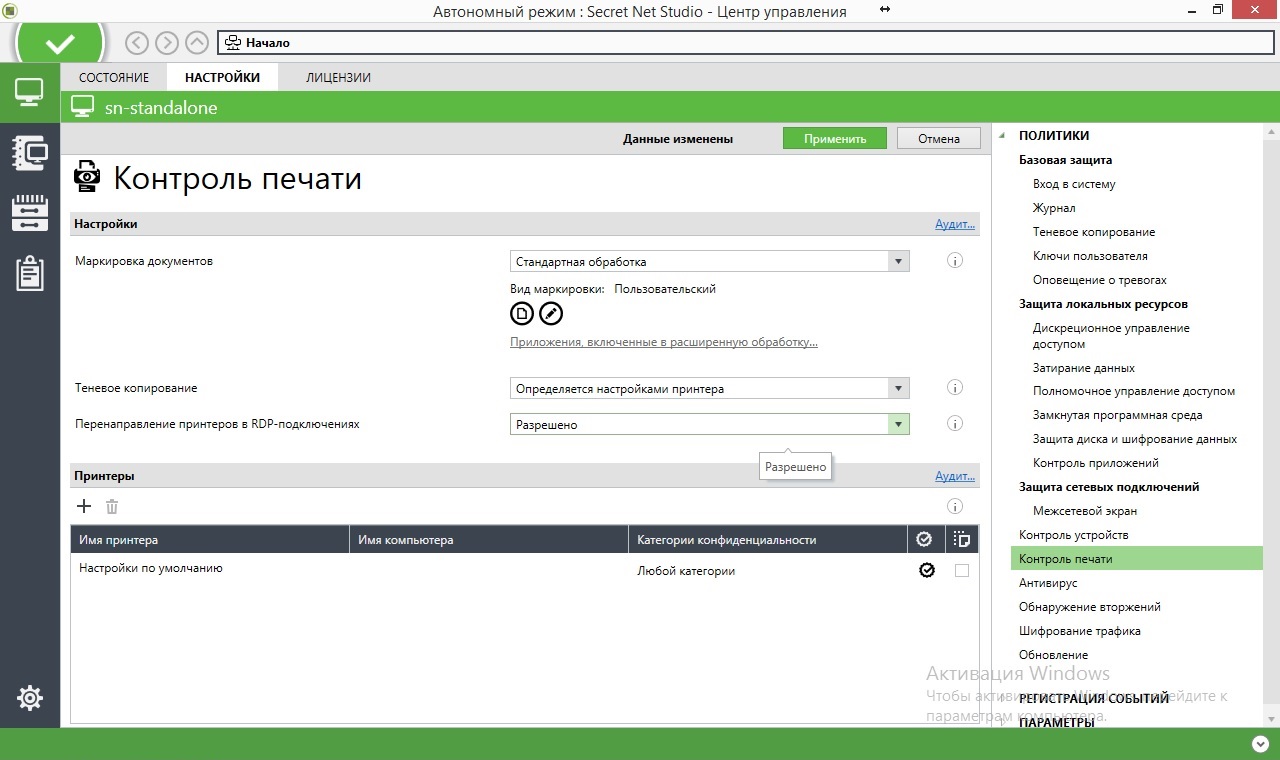

| Контроль печати: Маркировка документов | стандартная обработка |

| Контроль печати: Теневое копирование | определяется настройками устройства |

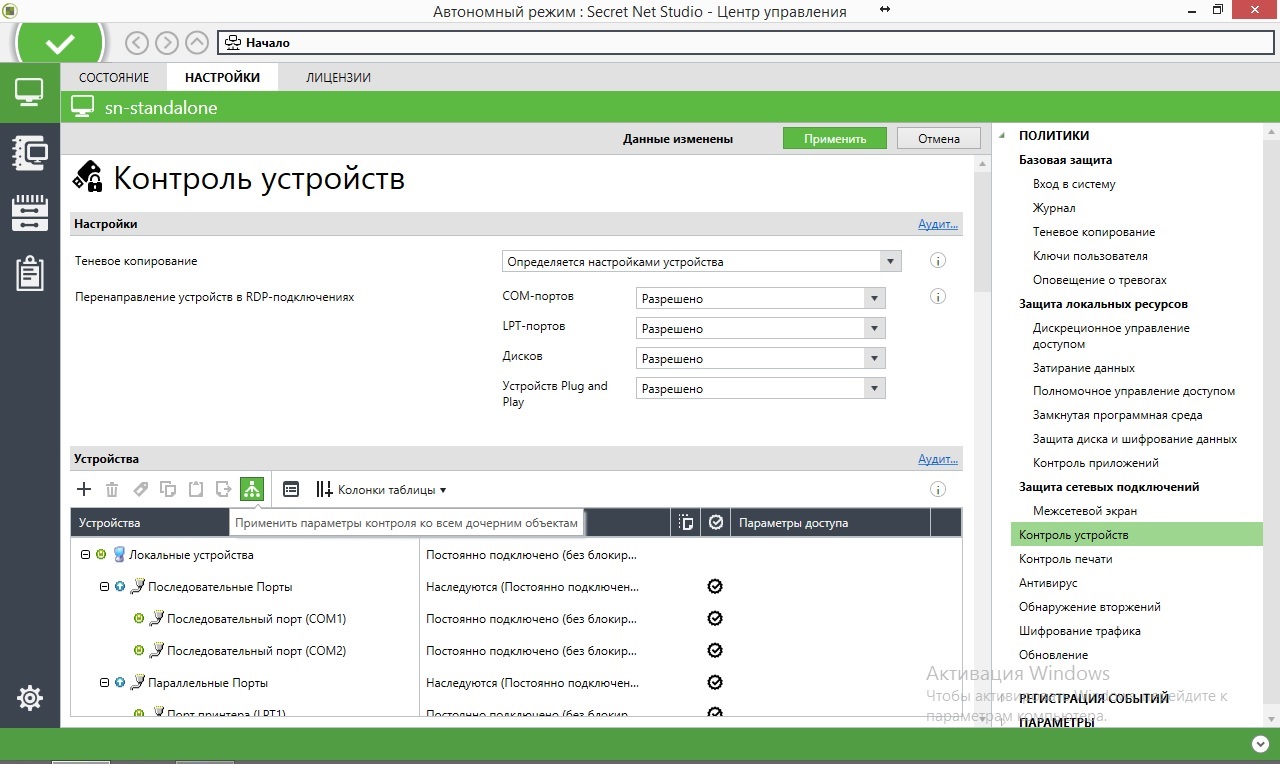

| Контроль устройств: Теневое копирование | определяется настройками устройства |

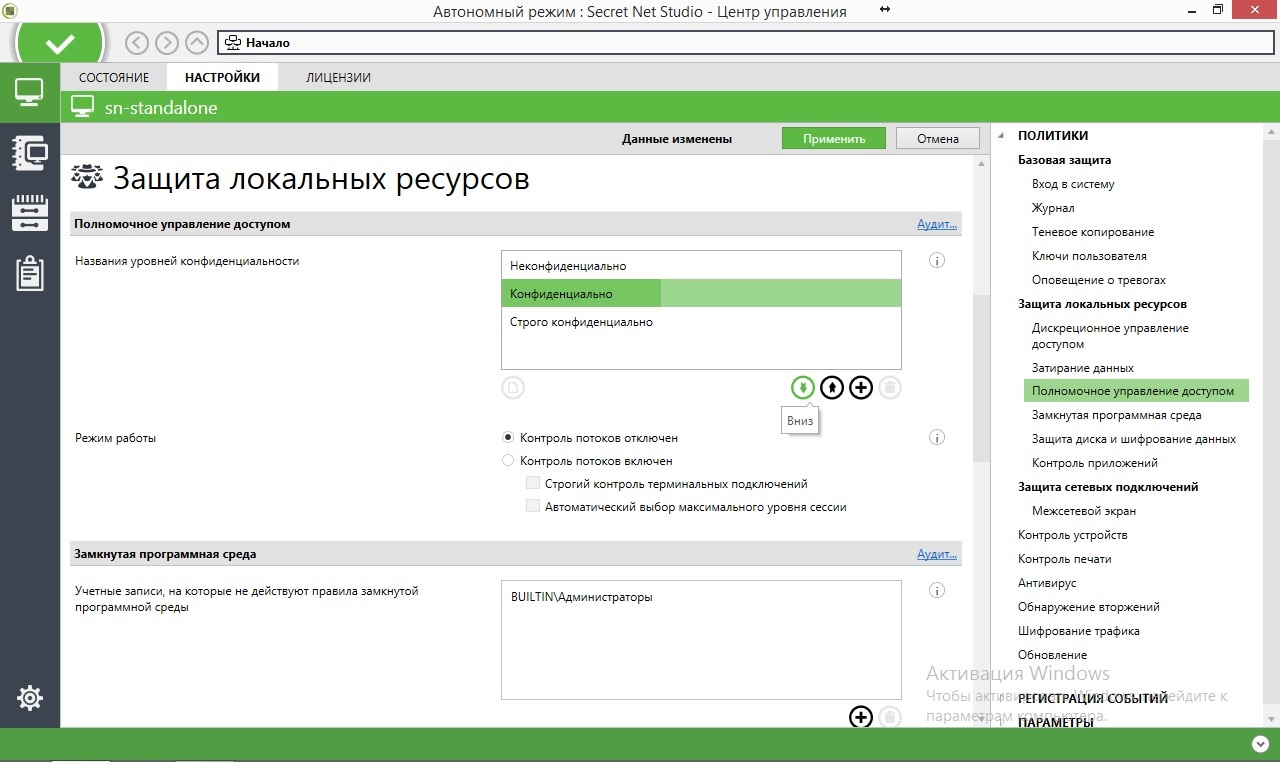

| Полномочное управление доступом: Названия уровней конфиденциальности | Неконфиденциально, Конфиденциально, Строго конфиденциально |

| Полномочное управление доступом: Режим работы | контроль потоков отключен |

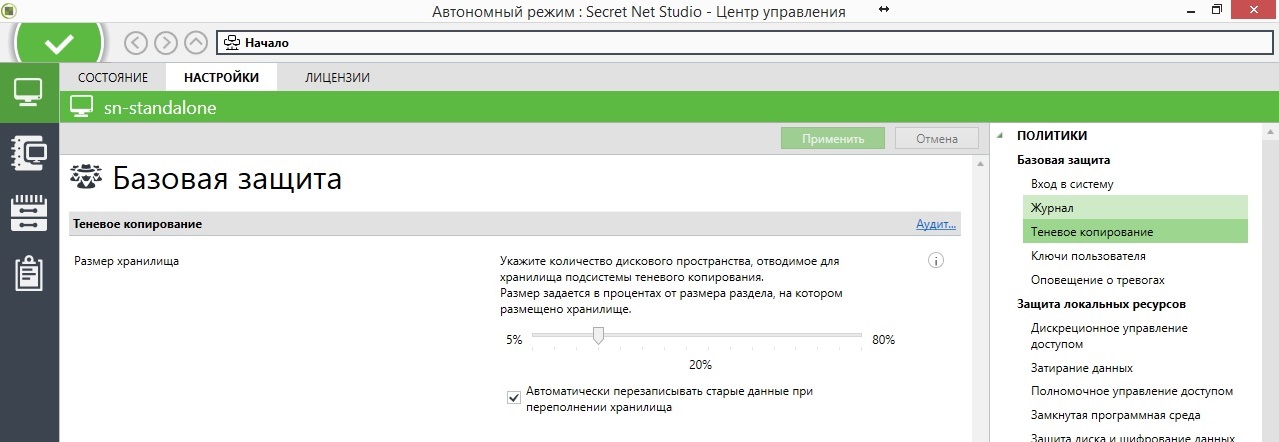

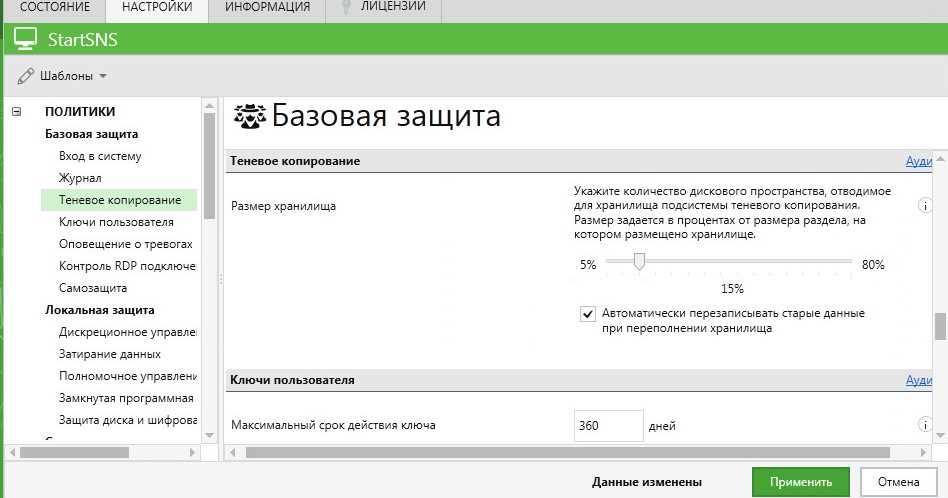

| Теневое копирование: Размер хранилища | размер: 20%, автоматическая перезапись отключена |

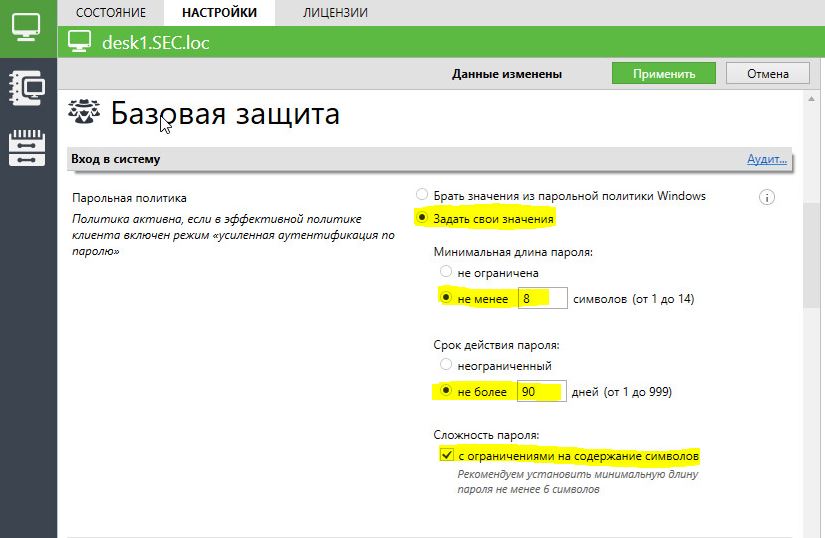

| Политика паролей | |

| Политик | Параметр безопасности |

| Макс. срок действия пароля | 90 дней |

| Мин. длина пароля | 8 символов |

| Мин. срок действия пароля | 0 дней |

| Пароль должен отвечать требованиям сложности | Включен |

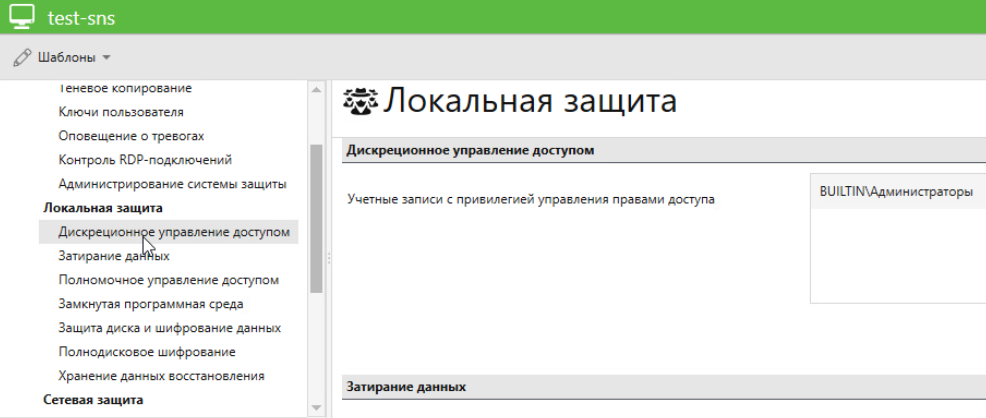

К группе локальной защиты относятся подсистемы, реализующие применение

- следующих механизмов защиты:

- контроль устройств;

- контроль печати;

- замкнутая программная среда;

- полномочное управление доступом;

- дискреционное управление доступом к ресурсам файловой системы;

- затирание данных;

- защита информации на локальных дисках;

- шифрование данных в криптоконтейнерах.

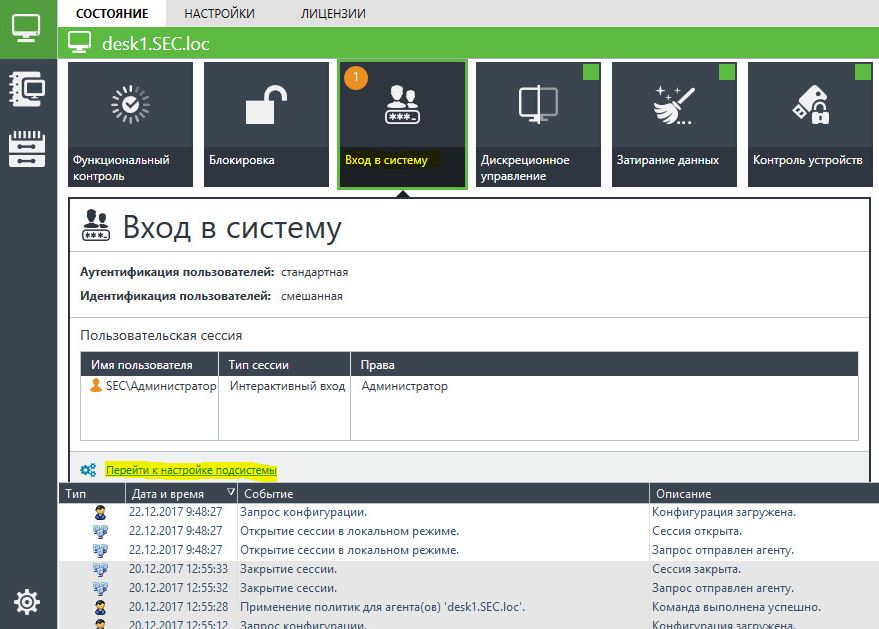

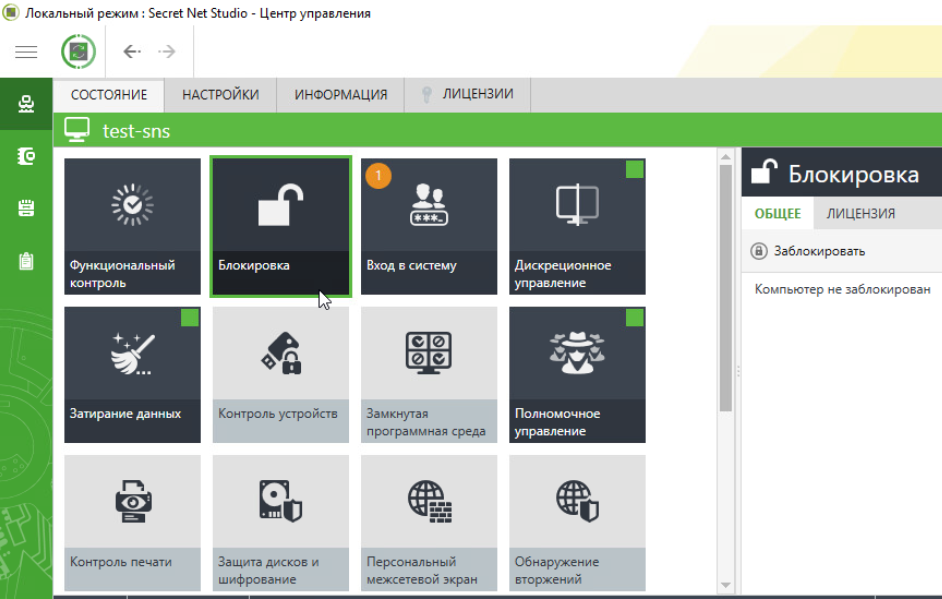

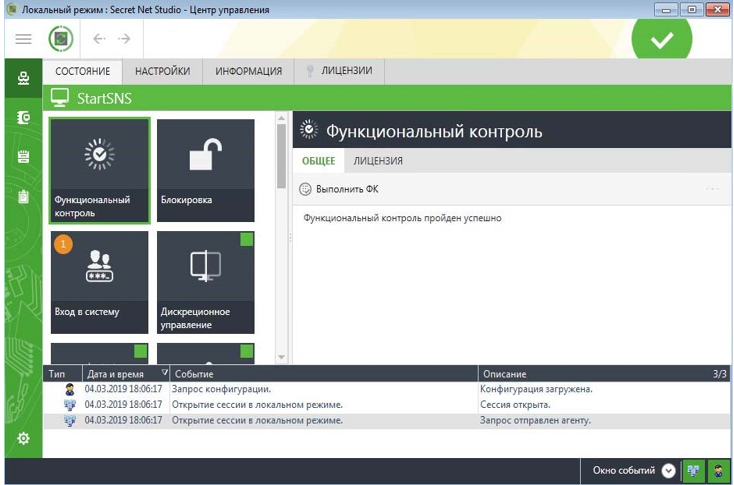

Все настройки Secret Net Studio производятся в локальном центре управления (Пуск -> Код Безопасности -> Локальный центр управления). Локальный центр управления – это плиточная панель настроек.

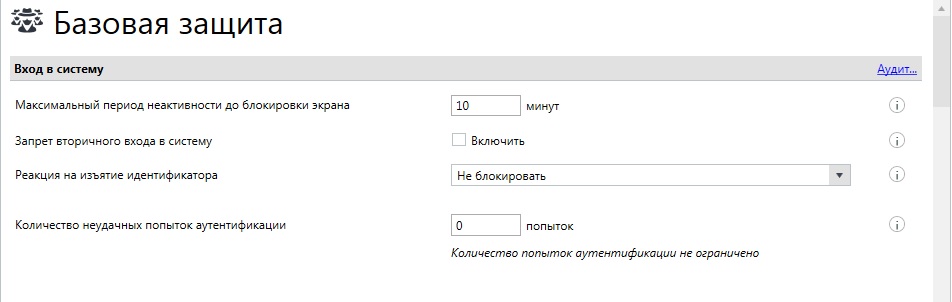

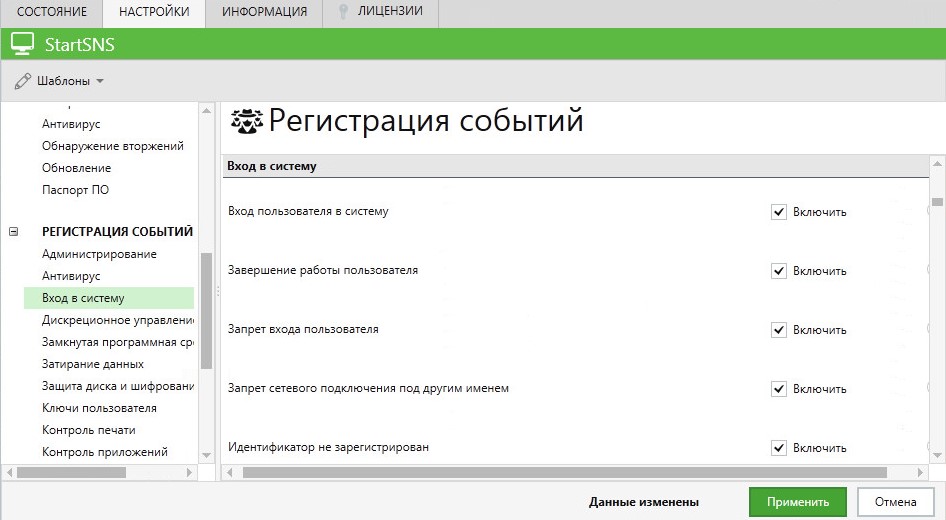

Для настроек базовых параметров нажмите на плитку: Вход в систему (помечен оранжевой единицей) -> Перейдите по ссылке: Перейти к настройкам подсистемы. В открывшемся окне, установите значения общих политик и парольной политике согласно таблице 1.

Настройки параметров парольной политики:

Параметры журналирования:

Параметры блокировок и реакции на извлечение идентификатора:

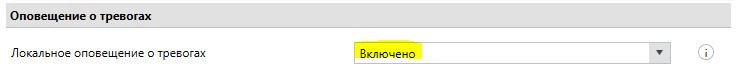

После внесения изменений нажмите кнопку применить:

На данном этапе базовая настройка программного обеспечения системы защиты информации Secret Net Studio закончена. В следующем материале будет рассмотрена сетевая установка Secret Net Studio, средствами сервера безопасности и расширенная настройка политик безопасности.

СЗИ Secret Net Studio версии 8.8 (далее SNS) – комплексное решение для защиты рабочих станций и серверов.

Какие задачи решает:

Защита от внешних угроз:

- защита рабочих станций и серверов от вирусов и вредоносных программ;

- защита от сетевых атак;

- защита от подделки и перехвата сетевого трафика внутри локальной сети;

- защищенный обмен данными с удаленными рабочими станциями.

Защита от внутренних угроз:

- защита информации от несанкционированного доступа;

- контроль утечек и каналов распространения защищаемой информации;

- защита от действий инсайдеров;

- защита от кражи информации при утере носителей.

Как устанавливать?

Тут два варианта:

– автономный – только локальное управление защитными механизмами;

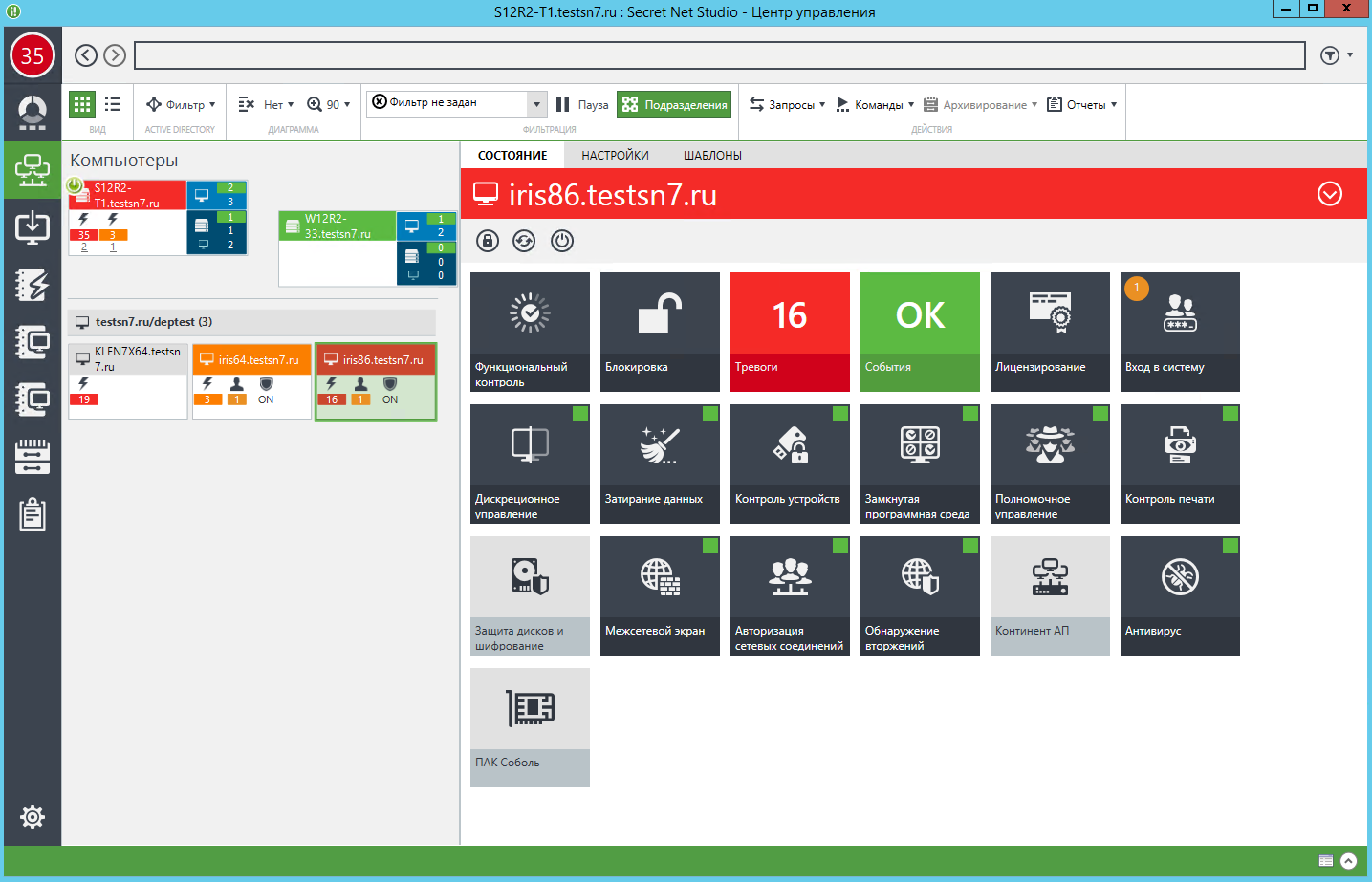

– сетевой – централизованные:

1) управление защитными механизмами;

2) получение информации;

3) изменение состояния компьютеров (рис. 1).

СЗИ от НСД SNS устанавливаем на каждое АРМ и сервер с помощью установщика.

После установки SNS, информация о СЗИ появится в системном трее (рис. 2).

Также появится предупреждение о перезагрузке (рис. 3).

Как работает?

При базовой защите, настройки входа зависят от информационной системы.

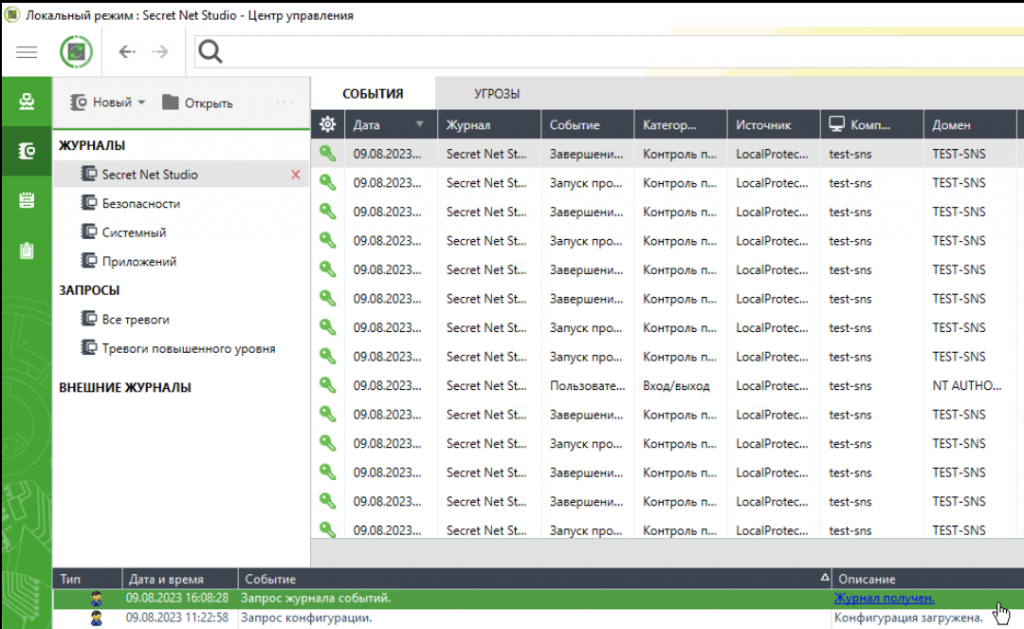

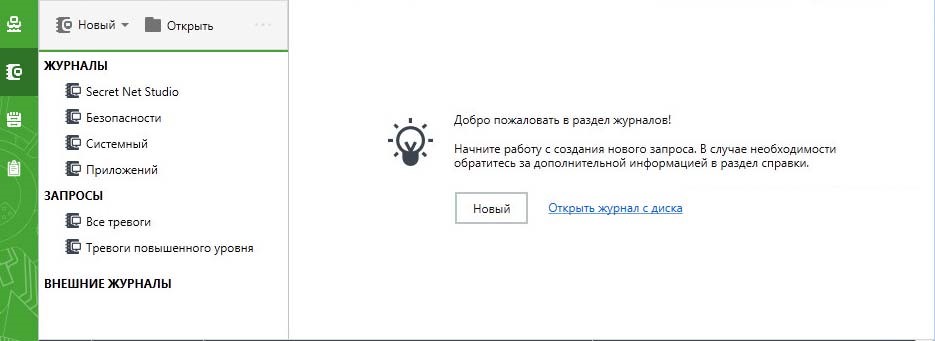

Журналы в базе данных сервера безопасности собирают:

- события тревоги;

- события Secret Net Studio и штатные события ОС Windows;

- события сервера безопасности.

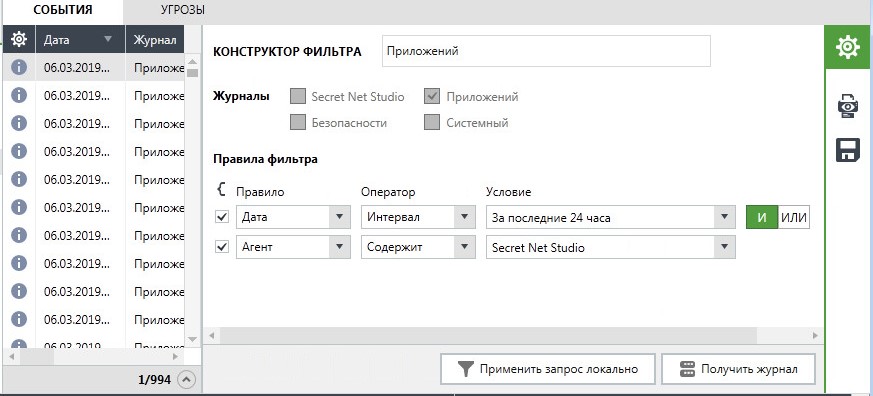

Информацию из журналов можно загружать в программу управления (рис. 7).

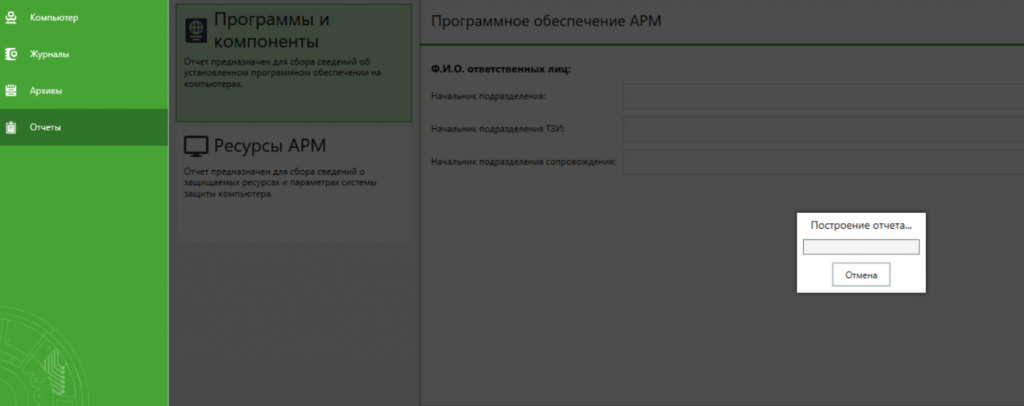

Запросы для формирования отчетов выполняются в панели «Отчеты». Формируются только для ОС Windows (рис. 8).

| Название отчёта | Описание |

| Программы и компоненты | Содержит учетную информацию и перечень установленного ПО. |

| Ресурсы АРМ | Содержит учетную информацию и подробные сведения о параметрах установленной системы защиты. |

Что умеет SNS?

– Контролирует нарушения аппаратной конфигурации и подключения внешних устройств для защиты от несанкционированного доступа.

– Защищает вход в систему, за счёт двухфакторной аутентификации по персональным идентификаторам и паролям.

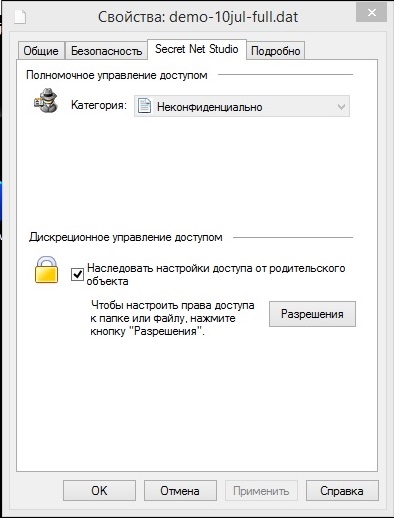

– Может в дискреционное управление, которое позволяет работать с конфиденциальными данными только лицам с определенным уровнем полномочий и закрывать доступ для остальных.

Важно отметить:

1) Это работает в любой файловой системе под Windows.

2) Есть назначение меток конфиденциальности через свойства папок и директорий.

3) Возможен контроль потоков и терминальных подключений.

4) Гибкая настройка конфиденциальности сессии при входе в систему.

– Затирает данные удаленной секретной информации и гарантирует невозможность ее восстановления, благодаря перезаписи случайных последовательностей чисел в несколько циклов.

– Формирует доверенную информационную среду за счет надежной защиты от несанкционированной загрузки, а также благодаря всестороннему контролю ПО.

– Защищает данные от НСД и утечек.

– Контролирует потоки распространения информации за счёт управления доступом и функционального контроля отчуждения, теневого копирования, печати и уничтожения информации.

– Умеет в межсетевое экранирование.

– Обеспечивает антивирусную защиту

– Шифрует контейнеры по алгоритму ГОСТ 2814789 для предотвращения кражи информации.

– Проводит аудит действий приложений посредством эвристических методик. Можно настраивать политики безопасности с поддержкой исключений.

– Защищает соединения с удаленными ПК встроенным VPN-клиентом по криптоалгоритму ГОСТ 2814789 и поддержкой инфраструктуры PKI.

– Защищает от сетевых атак с последующим блокированием соответствующих хостов.

Работает из коробки в геораспределённых компаниях, поддерживает централизованное развертывание и групповой мониторинг.

Облегчает расследование инцидентов

Формирует отчеты по всем событиям, позволяя собирать информацию для выявления и отслеживания атак с привязкой ко времени.

Что с законами и регуляторами?

По данным разработчика «Код Безопасности», SNS соответствует нормативным требованиям и позволяет выполнить:

– более 60% всех мер защиты значимых объектов КИИ РФ из приказа ФСТЭК России № 239;

– более 50% всех требований по защите ГИС из приказа ФСТЭК России № 17;

– более 50% всех мер защиты ИСПДн из приказа ФСТЭК России № 21.

SNS позволяет выполнять требования регуляторов при аттестации ИС:

– защита ГИС до класса К1;

– автоматизированных систем управления технологическим процессом до 1 класса включительно;

– защита ПДн до УЗ1.

Что используем мы?

Мы используем Secret Net Studio для защищённого облака Safe Cloud 152-ФЗ

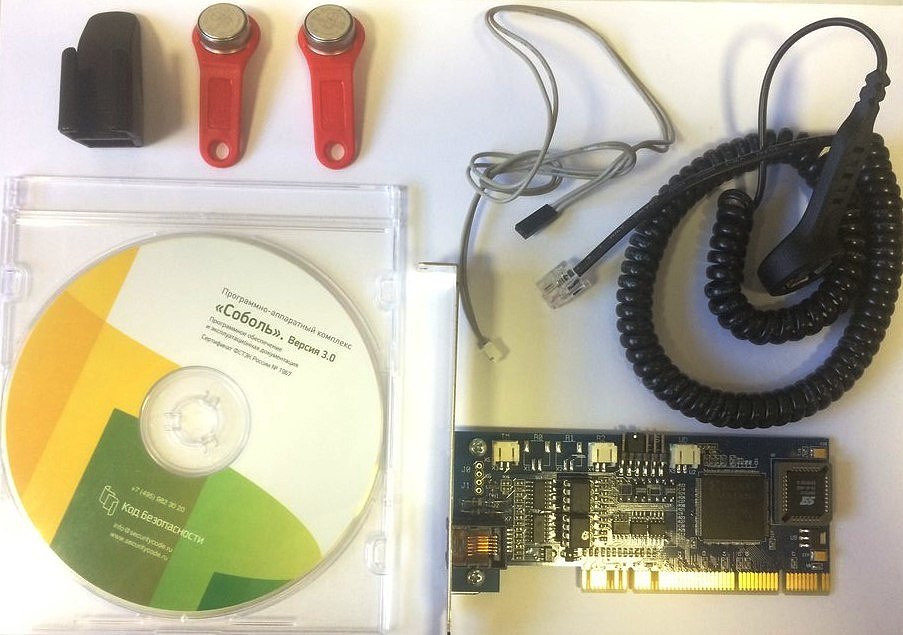

Комплекс совместим с ПАК “Соболь”, и закрывает ряд задач безопасности:

- функциональный контроль;

- блокировка;

- защита входа в систему;

- дискреционное управление;

- затирание данных;

- полномочное управление;

- обнаружение вторжений.

СЗИ помогает при защите конфиденциальной информации, защите от проникновения и несанкционированных действий.

Хочется отметить, что процедура развертывания и интерфейс интуитивно понятны и удобны в использовании.

Важно, что SNS включен в единый реестр российского ПО и имеет сертификаты ФСТЭК России № 3745 и ФСБ № СФ/СЗИ-0288

– Василий Смирнов, Teamlead по защите вычислительной инфраструктуры и веб-приложений команды Cortel.

1. Введение

2. Описание решения

3. Архитектура решения

4. Описание защитных механизмов

4.1. Защита от несанкционированного доступа

4.1.1. Защита входа в систему

4.1.2. Идентификация и аутентификация пользователей

4.1.3. Блокировка компьютера

4.1.4. Функциональный контроль подсистем

4.1.5. Контроль целостности

4.1.6. Дискреционное управление доступом к ресурсам файловой системы

4.1.7. Полномочное управление доступом

4.1.8. Затирание данных

4.1.9. Замкнутая программная среда

4.1.10. Контроль подключения и изменения устройств компьютера

4.1.11. Контроль печати

4.1.12. Теневое копирование выводимых данных

4.2. Защита дисков и шифрование контейнеров

4.3. Защита информации на локальных дисках

4.4. Шифрование данных в криптоконтейнерах

4.5. Персональный межсетевой экран

4.6. Обнаружение и предотвращение вторжений

4.7. Антивирус

4.8. Шифрование сетевого трафика

5. Выводы

Введение

Значительную часть работ по защите информации составляют задачи обеспечения безопасности рабочих станций и серверов. Для их решения применяются продукты класса Endpoint Security, которые компенсируют внутренние и внешние угрозы с помощью различных подсистем безопасности (антивирус, СЗИ от НСД, персональный межсетевой экран и др.).

Отражение классических угроз безопасности компьютеров можно найти и в нормативных документах. ФСТЭК России включает требования к защите рабочих станций в обязательные для исполнения приказы: №21 о защите персональных данных, №17 о защите государственных информационных систем (ГИС), руководящие документы по защите автоматизированных систем. Эти требования также выполняются установкой на рабочие станции и сервера соответствующих средств защиты класса Endpoint Security.

Модель угроз информационной безопасности традиционно включает целый перечень актуальных для рабочих станций и серверов угроз. До сегодняшнего дня их не получалось нейтрализовать одним-двумя средствами защиты информации (далее — СЗИ), поэтому администраторы устанавливали 3-5 различных продуктов, каждый из которых выполнял определенный набор задач: защиту от несанкционированного доступа, вирусов, фильтрацию сетевого трафика, криптографическую защиту информации и т. д.

Такой подход сводит работу администраторов к непрерывной поддержке СЗИ из различных консолей управления и мониторинга. Кроме того, продукты разных вендоров плохо совместимы, что приводит к нарушению функционирования и замедлению защищаемой системы, а в некоторых случаях — и вовсе ко сбою в работе.

Сегодня на рынке появляются комплексные решения, которые объединяют несколько защитных механизмов. Такие СЗИ упрощают администрирование и выбор мер по обеспечению безопасности: у них единая консоль управления, отсутствуют конфликты в работе подсистем безопасности, продукты легко масштабируются и могут применяться в распределенных инфраструктурах.

Одним из комплексных средств защиты является продукт Secret Net Studio 8.1, разработанный компанией «Код Безопасности». В этой статье мы подробно рассмотрим защитные механизмы Secret Net Studio. Механизмы централизованного управления будут рассмотрены в другой статье.

Описание решения

СЗИ Secret Net Studio — это комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования. Продукт объединяет в себе функционал нескольких средств защиты «Кода Безопасности» (СЗИ от НСД Secret Net, межсетевой экран TrustAccess, СЗИ Trusted Boot Loader, СКЗИ «Континент-АП»), а также включает ряд новых защитных механизмов.

В рамках данного продукта решаются следующие задачи:

- Защита от внешних угроз:

- защита рабочих станций и серверов от вирусов и вредоносных программ;

- защита от сетевых атак;

- защита от подделки и перехвата сетевого трафика внутри локальной сети;

- защищенный обмен данными с удаленными рабочими станциями.

- Защита от внутренних угроз:

- защита информации от несанкционированного доступа*;

- контроль утечек и каналов распространения защищаемой информации;

- защита от действий инсайдеров;

- защита от кражи информации при утере носителей.

- Соответствие требованиям регуляторов:

- Secret Net Studio находится на сертификации во ФСТЭК России и после получения сертификата позволит выполнять требования регуляторов при аттестации (оценке соответствия) информационных систем, в которых обрабатывается конфиденциальная информация, на соответствие различным требованиям российского законодательства (защита государственных информационных систем до класса К1, защита персональных данных до УЗ1, автоматизированных систем до класса 1Б включительно (гостайна с грифом «совершенно секретно» и т. д.).

*по результатам исследования «Кода Безопасности», доля их продуктов (SecretNet + ПАК «Соболь») на рынке СЗИ от НСД в 2012-2014 гг. составляла более 60% общего объема рынка.

Архитектура решения

Secret Net Studio 8.1 предоставляется в двух вариантах исполнения:

- автономный вариант — предусматривает только локальное управление защитными механизмами;

- сетевой вариант — предусматривает централизованное управление защитными механизмами, а также централизованное получение информации и изменение состояния защищаемых компьютеров.

В автономном варианте исполнения защитные механизмы устанавливаются и управляются локально (без привязки к серверу безопасности). При таком исполнении в состав продукта входят следующие компоненты:

- Клиент — устанавливается на серверах и рабочих станциях и предназначен для реализации их защиты.

- Центр управления (локальный режим) — программа управления в локальном режиме осуществляет прямую работу с защитными компонентами на компьютере.

- Сервер обновления антивируса — предназначен для обеспечения централизованной раздачи в локальной сети обновлений баз данных признаков компьютерных вирусов для антивируса по технологии ESET.

В сетевом варианте исполнения защитные механизмы устанавливаются на все сервера и рабочие станции, при этом осуществляется централизованное управление этими защитными механизмами. В дополнение к автономному варианту в сетевой вариант исполнения входят:

- Сервер безопасности — является основным элементом, обеспечивает взаимодействие объектов управления, реализует функции контроля и управления, а также осуществляет обработку, хранение и передачу информации.

- Программа управления — устанавливается на рабочих местах администраторов и используется для централизованного управления защищаемыми компьютерами.

- Сервер аутентификации — обеспечивает работу механизмов персонального межсетевого экрана и авторизации сетевых соединений (входит в состав ПО сервера безопасности).

Описание защитных механизмов

В Secret Net Studio 8.1 обеспечивается защита информации на 5 уровнях, для каждого из которых представлены определенные защитные механизмы (продукт объединяет более 20 взаимно интегрированных защитных механизмов). Информация об уровнях защиты и соответствующих им механизмах представлена на рисунке ниже:

Рисунок 1. Уровни защиты и соответствующие им защитные механизмы

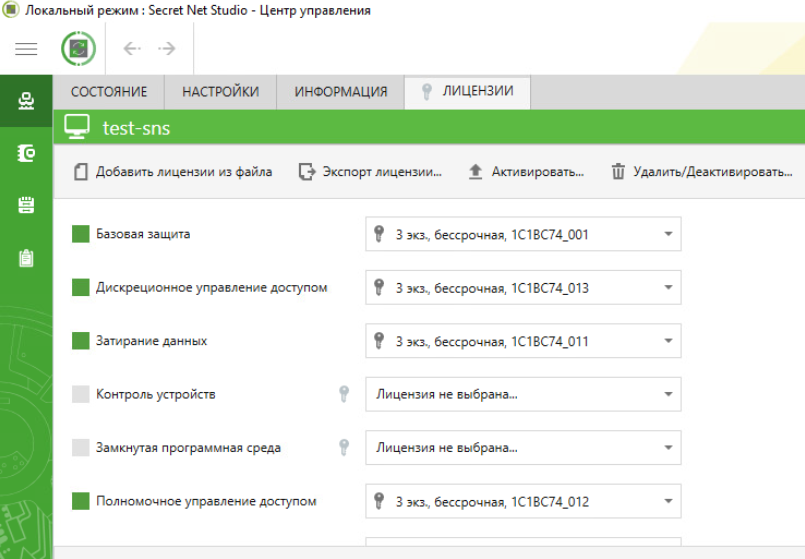

Лицензируются следующие компоненты системы:

- защита от несанкционированного доступа (включает в себя механизмы, обеспечивающие защиту входа в систему, доверенную информационную среду, контроль утечек и каналов распространения защищаемой информации);

- контроль устройств (входит в защиту от НСД, но может также приобретаться отдельно);

- защита диска и шифрование контейнеров;

- персональный межсетевой экран;

- средство обнаружения и предотвращения вторжений;

- антивирус;

- шифрование сетевого трафика.

Рисунок 2. Централизованное управление защитными компонентами Secret Net Studio

Защита от несанкционированного доступа

Защита от НСД обеспечивается механизмами, применяемыми в СЗИ от НСД Secret Net. Их описание приведено ниже.

Защита входа в систему

Защита входа в систему обеспечивает предотвращение доступа посторонних лиц к компьютеру. К механизму защиты входа относятся следующие средства:

- средства для идентификации и аутентификации пользователей;

- средства блокировки компьютера;

- аппаратные средства защиты от загрузки ОС со съемных носителей (интеграция с ПАК «Соболь»).

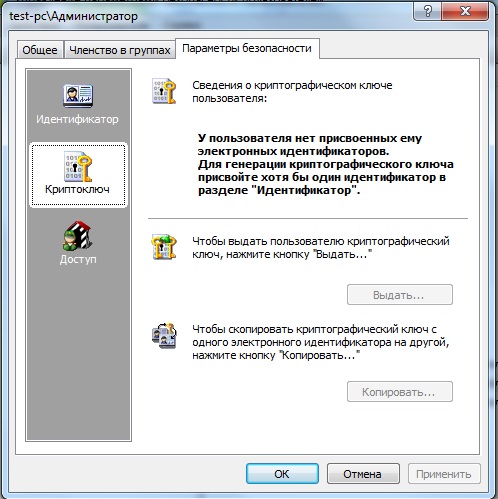

Идентификация и аутентификация пользователей

Идентификация и аутентификация выполняются при каждом входе в систему. В системе Secret Net Studio идентификация пользователей осуществляется по одному из 3-х вариантов: по имени (логин и пароль), по имени или токену, только по токену.

Рисунок 3. Политики в Secret Net Studio. Настройка входа в систему

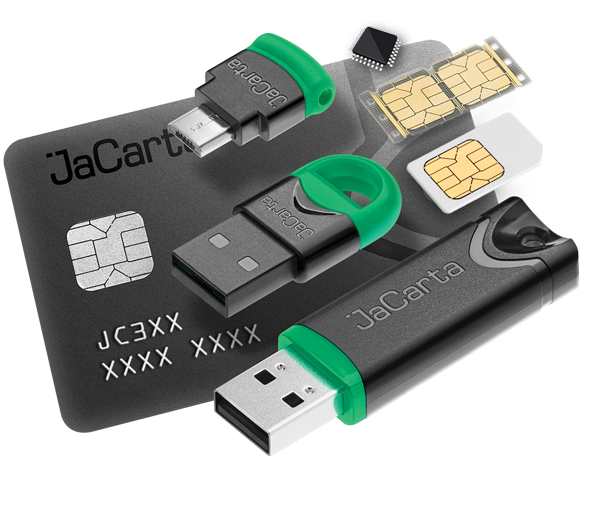

В Secret Net Studio 8.1 поддерживается работа со следующими аппаратными средствами:

- средства идентификации и аутентификации на базе идентификаторов eToken, iKey, Rutoken, JaCarta и ESMART;

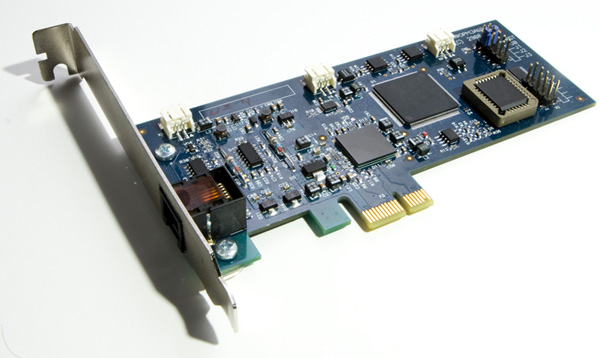

- устройство Secret Net Card;

- программно-аппаратный комплекс (ПАК) «Соболь».

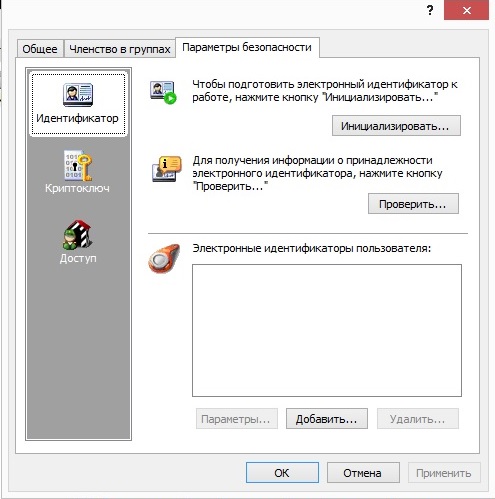

Рисунок 4. Настройка электронных идентификаторов для пользователей в Secret Net Studio

Блокировка компьютера

Средства блокировки компьютера предназначены для предотвращения его несанкционированного использования. В этом режиме блокируются устройства ввода (клавиатура и мышь) и экран монитора. Предусмотрены следующие варианты:

- блокировка при неудачных попытках входа в систему;

- временная блокировка компьютера;

- блокировка компьютера при срабатывании защитных подсистем (например, при нарушении функциональной целостности системы Secret Net Studio);

- блокировка компьютера администратором оперативного управления.

Рисунок 5. Настройка средств блокировки в Secret Net Studio

Функциональный контроль подсистем

Функциональный контроль предназначен для обеспечения гарантии того, что к моменту входа пользователя в ОС все ключевые защитные подсистемы загружены и функционируют.

В случае успешного завершения функционального контроля этот факт регистрируется в журнале Secret Net Studio. При неуспешном завершении регистрируется событие с указанием причин, вход в систему разрешается только пользователям из локальной группы администраторов компьютера.

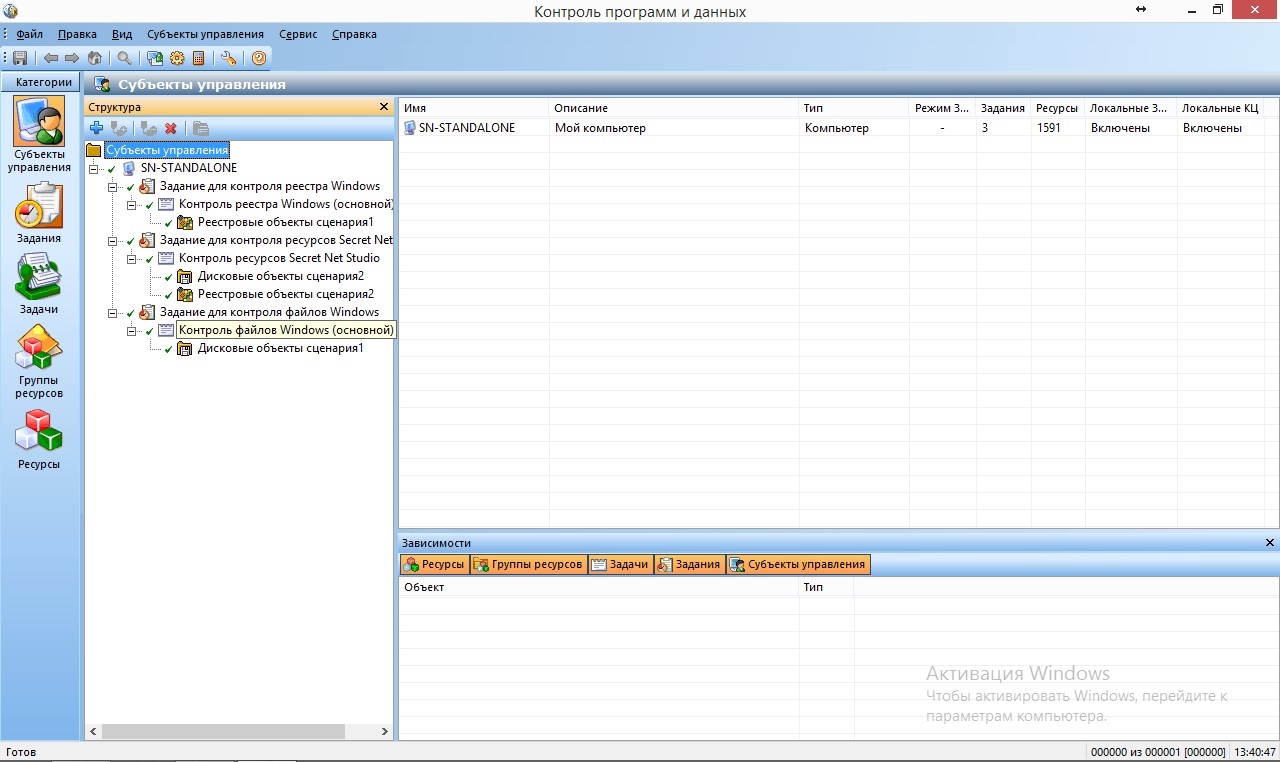

Контроль целостности

Механизм контроля целостности следит за неизменностью контролируемых объектов. Контроль проводится в автоматическом режиме в соответствии с заданным расписанием. Объектами контроля могут быть файлы, каталоги, элементы системного реестра и секторы дисков (последние только при использовании ПАК «Соболь»).

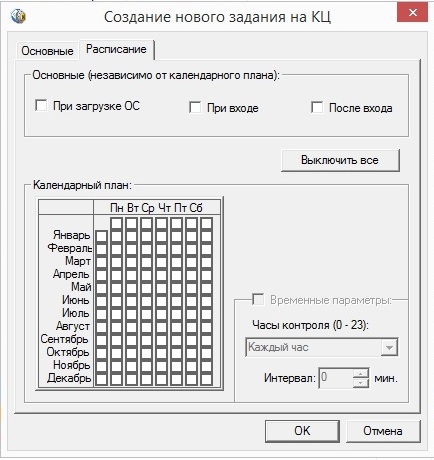

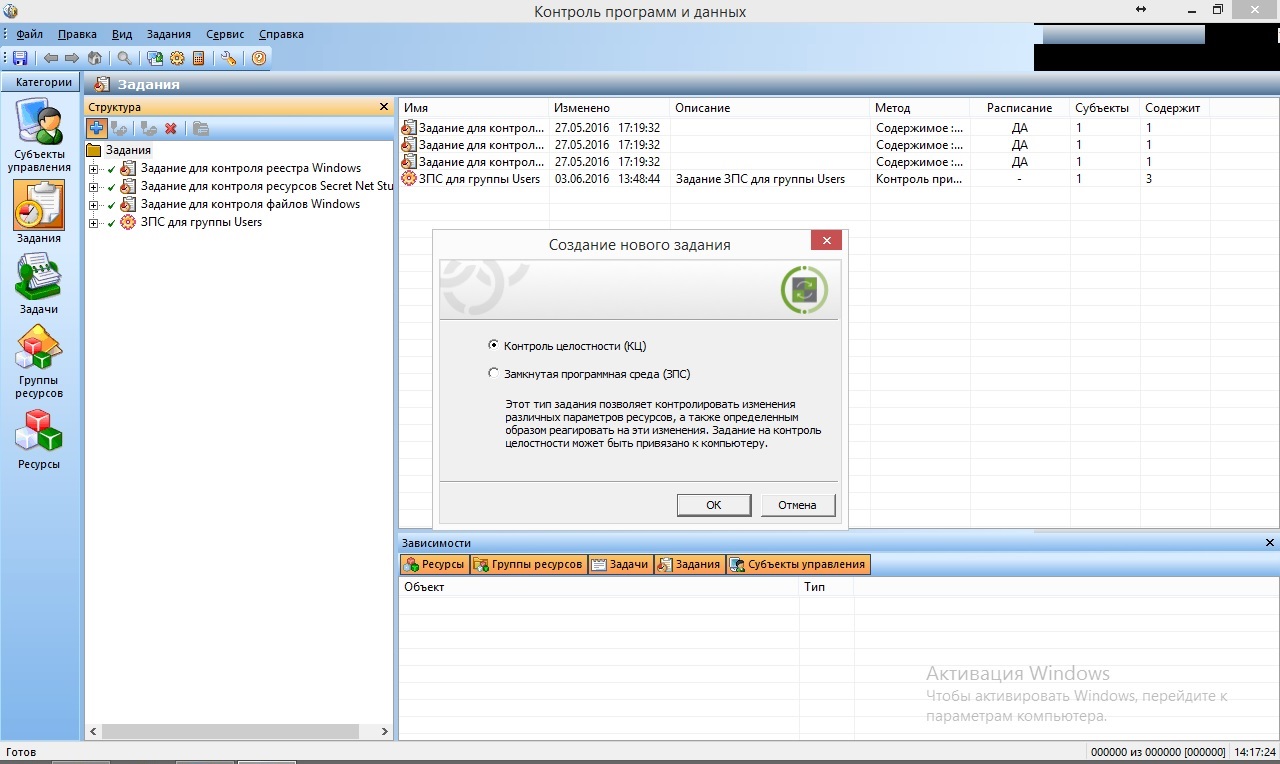

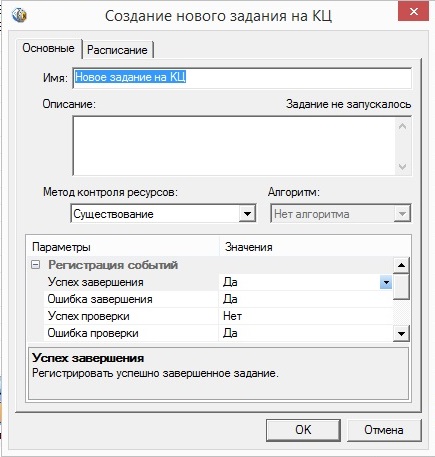

Рисунок 6. Создание нового задания для контроля целостности в Secret Net Studio

При обнаружении несоответствия возможны различные варианты реакции на ситуации нарушения целостности. Например, регистрация события в журнале Secret Net Studio и блокировка компьютера.

Вся информация об объектах, методах, расписаниях контроля сосредоточена в модели данных. Она хранится в локальной базе данных системы Secret Net Studio и представляет собой иерархический список объектов с описанием связей между ними.

Рисунок 7. Создание модели данных для контроля целостности в Secret Net Studio

Дискреционное управление доступом к ресурсам файловой системы

В состав системы Secret Net Studio 8.1 входит механизм дискреционного управления доступом к ресурсам файловой системы. Этот механизм обеспечивает:

- разграничение доступа пользователей к каталогам и файлам на локальных дисках на основе матрицы доступа субъектов (пользователей, групп) к объектам доступа;

- контроль доступа к объектам при локальных или сетевых обращениях, включая обращения от имени системной учетной записи;

- запрет доступа к объектам в обход установленных прав доступа;

- независимость действия от встроенного механизма избирательного разграничения доступа ОС Windows. То есть установленные права доступа к файловым объектам в системе Secret Net Studio не влияют на аналогичные права доступа в ОС Windows и наоборот.

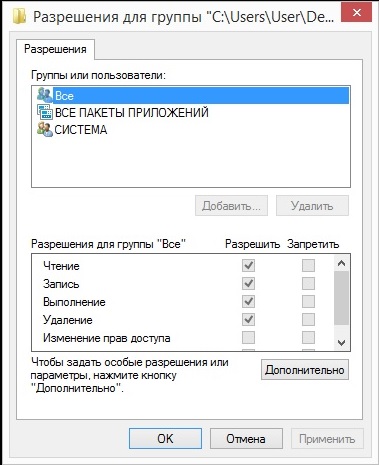

Рисунок 8. Настройка дискреционных прав доступа в Secret Net Studio

Кроме того, пользователю предоставляется возможность определения учетных записей, которым даны привилегии по управлению правами доступа.

Полномочное управление доступом

Механизм полномочного управления доступом обеспечивает:

- разграничение доступа пользователей к информации, которой назначена категория конфиденциальности (конфиденциальная информация);

- контроль подключения и использования устройств с назначенными категориями конфиденциальности;

- контроль потоков конфиденциальной информации в системе;

- контроль использования сетевых интерфейсов, для которых указаны допустимые уровни конфиденциальности сессий пользователей;

- контроль печати конфиденциальных документов.

Рисунок 9. Политики в Secret Net Studio. Настройка полномочного управлении доступом

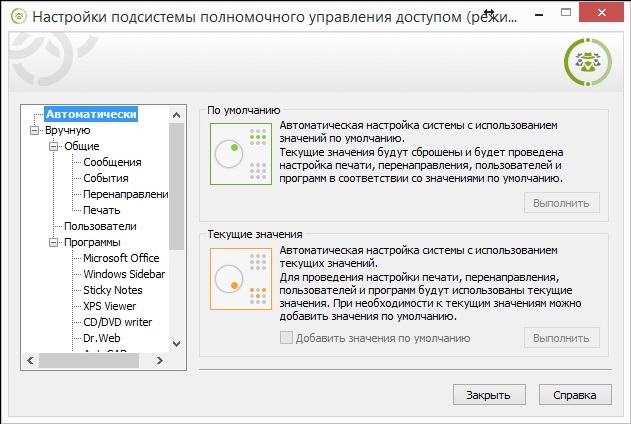

Чтобы обеспечить функционирование механизма полномочного управления доступом при включенном режиме контроля потоков, требуется выполнить дополнительную настройку локально на компьютере. Для этого используется программа настройки подсистемы полномочного управления доступом для режима контроля. Настройка выполняется перед включением режима контроля потоков, а также при добавлении новых пользователей, программ, принтеров, для оптимизации функционирования механизма.

Рисунок 10. Программа настройки подсистемы полномочного управления доступом в Secret Net Studio

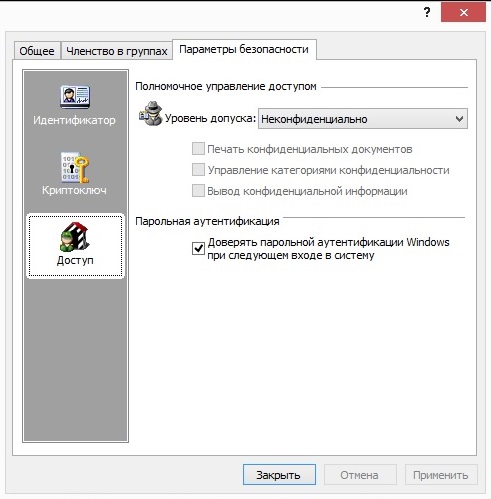

Доступ пользователя к конфиденциальной информации осуществляется в соответствии с его уровнем допуска. Например, если уровень допуска пользователя ниже, чем категория конфиденциальности ресурса — система блокирует доступ к этому ресурсу.

Рисунок 11. Назначение уровней допуска и привилегий пользователям в Secret Net Studio

Затирание данных

Затирание удаляемой информации делает невозможным восстановление и повторное использование данных после удаления. Гарантированное уничтожение достигается путем записи последовательности случайных чисел на место удаленной информации в освобождаемой области памяти. Для большей надежности может быть выполнено несколько циклов (проходов) затирания.

Рисунок 12. Политики в Secret Net Studio. Настройка механизма затирания данных

Замкнутая программная среда

Механизм замкнутой программной среды позволяет определить для любого пользователя индивидуальный перечень разрешенного программного обеспечения. Система защиты контролирует и обеспечивает запрет использования следующих ресурсов:

- файлы запуска программ и библиотек, не входящие в перечень разрешенных для запуска и не удовлетворяющие определенным условиям;

- сценарии, не входящие в перечень разрешенных для запуска и не зарегистрированные в базе данных.

Попытки запуска неразрешенных ресурсов регистрируются в журнале как события тревоги.

На этапе настройки механизма составляется список ресурсов, разрешенных для запуска и выполнения. Список может быть сформирован автоматически на основании сведений об установленных на компьютере программах или по записям журналов, содержащих сведения о запусках программ, библиотек и сценариев. Также предусмотрена возможность формирования списка вручную.

Рисунок 13. Создание модели данных для замкнутой программной среды в Secret Net Studio

Контроль подключения и изменения устройств компьютера

Механизм контроля подключения и изменения устройств компьютера обеспечивает:

- своевременное обнаружение изменений аппаратной конфигурации компьютера и реагирование на эти изменения;

- поддержание в актуальном состоянии списка устройств компьютера, который используется механизмом разграничения доступа к устройствам.

Начальная аппаратная конфигурация компьютера определяется на этапе установки системы. Настройку политики контроля можно выполнить индивидуально для каждого устройства или применять к устройствам наследуемые параметры от моделей, классов и групп, к которым относятся устройства.

Рисунок 14. Политики в Secret Net Studio. Настройка политики контроля устройств компьютера

При обнаружении изменений аппаратной конфигурации система требует у администратора безопасности утверждение этих изменений.

На основании формируемых списков устройств осуществляется разграничение доступа пользователей к ним: разрешение/запрет на выполнение операций и настройки уровней конфиденциальности.

Контроль печати

Механизм контроля печати обеспечивает:

- разграничение доступа пользователей к принтерам;

- регистрацию событий вывода документов на печать в журнале Secret Net Studio;

- вывод на печать документов с определенной категорией конфиденциальности;

- автоматическое добавление грифа в распечатываемые документы (маркировка документов);

- теневое копирование распечатываемых документов.

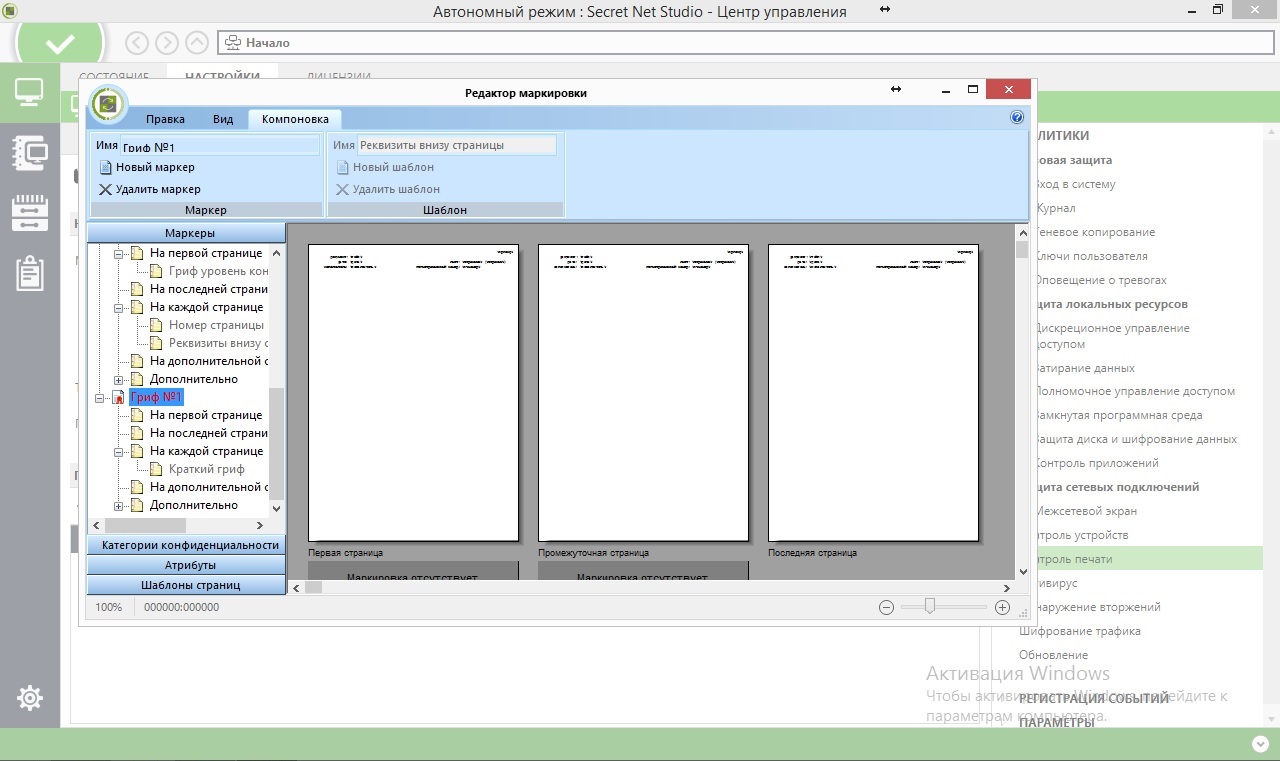

Рисунок 15. Политики в Secret Net Studio. Настройка контроля печати

Для реализации функций маркировки и/или теневого копирования распечатываемых документов в систему добавляются драйверы «виртуальных принтеров».

Рисунок 16. Редактирование маркировки распечатываемых документов

Теневое копирование выводимых данных

Механизм теневого копирования обеспечивает создание в системе дубликатов данных, выводимых на отчуждаемые носители информации. Дубликаты (копии) сохраняются в специальном хранилище, доступ к которому имеют только уполномоченные пользователи. Действие механизма распространяется на те устройства, для которых включен режим сохранения копий при записи информации.

Рисунок 17. Политики в Secret Net Studio. Настройка теневого копирования

При включенном режиме сохранения копий вывод данных на внешнее устройство возможен только при условии создания копии этих данных в хранилище теневого копирования. Если по каким-либо причинам создать дубликат невозможно, операция вывода данных блокируется.

Теневое копирование поддерживается для устройств следующих видов:

- подключаемые по USB жесткие диски, флешки и др. накопители;

- дисководы CD- и DVD-дисков с функцией записи;

- принтеры;

- дисководы гибких дисков.

Защита дисков и шифрование контейнеров

В рамках указанного компонента реализованы два защитных механизма, описание которых представлено ниже.

Защита информации на локальных дисках

Механизм защиты информации на локальных дисках компьютера (механизм защиты дисков) предназначен для блокирования доступа к жестким дискам при несанкционированной загрузке компьютера. Несанкционированной считается загрузка с внешнего носителя или загрузка другой ОС, установленной на компьютере, без установленного клиентского ПО Secret Net Studio.

Шифрование данных в криптоконтейнерах

Система Secret Net Studio 8.1 предоставляет возможность шифрования содержимого объектов файловой системы (файлов и папок). Для этого используются специальные хранилища — криптографические контейнеры.

Физически криптоконтейнер представляет собой файл, который можно подключить к системе в качестве дополнительного диска.

Для работы с шифрованными ресурсами пользователи должны иметь ключи шифрования. Реализация ключевой схемы шифрования криптоконтейнеров базируется на алгоритмах ГОСТ Р34.10–2012, ГОСТ Р34.11–2012 и ГОСТ 28147-89.

Рисунок 18. Управление криптографическими ключами пользователей

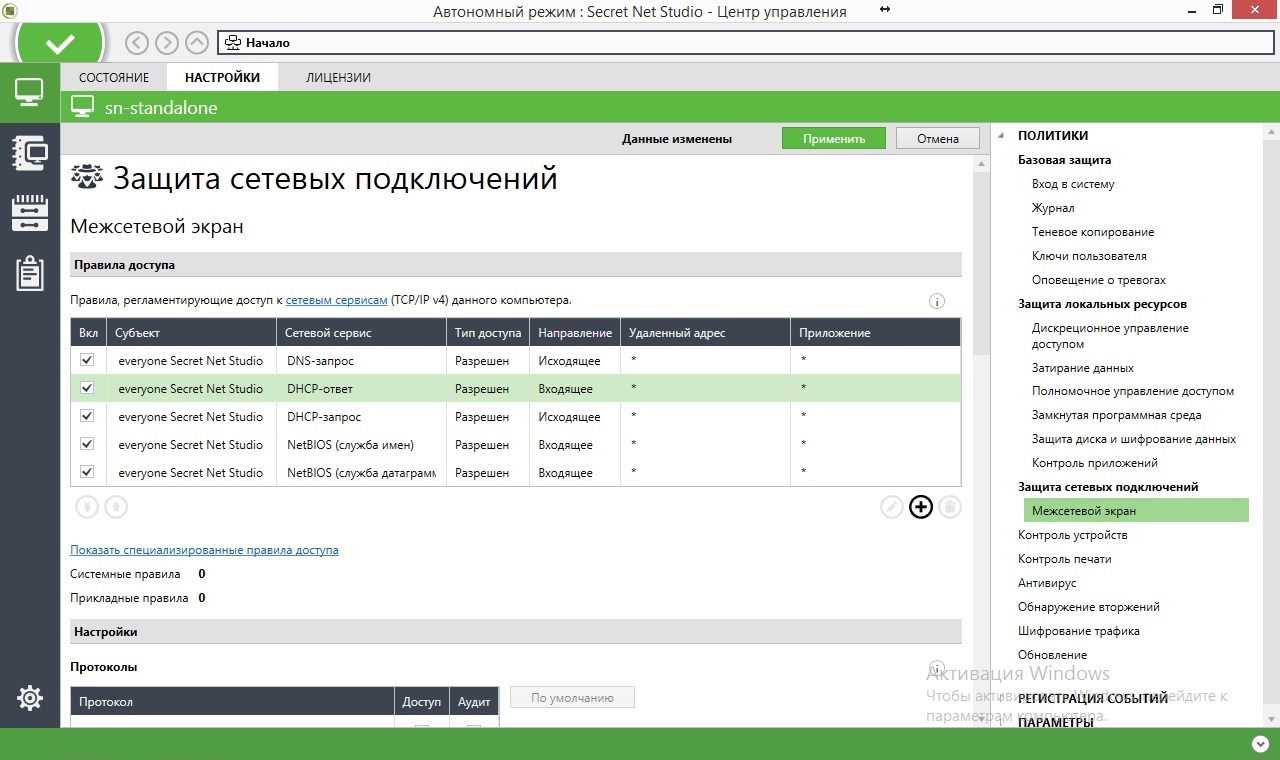

Персональный межсетевой экран

Система Secret Net Studio 8.1 обеспечивает контроль сетевого трафика на сетевом, транспортном и прикладном уровнях на основе формируемых правил фильтрации. Подсистема межсетевого экранирования Secret Net Studio реализует следующие основные функции:

- фильтрация на сетевом уровне с независимым принятием решений по каждому пакету;

- фильтрация пакетов служебных протоколов (ICMP, IGMP и т. д.), необходимых для диагностики и управления работой сетевых устройств;

- фильтрация с учетом входного и выходного сетевого интерфейса для проверки подлинности сетевых адресов;

- фильтрация на транспортном уровне запросов на установление виртуальных соединений (TCP-сессий);

- фильтрация на прикладном уровне запросов к прикладным сервисам (фильтрация по символьной последовательности в пакетах);

- фильтрация с учетом полей сетевых пакетов;

- фильтрация по дате / времени суток.

Рисунок 19. Политики в Secret Net Studio. Настройка межсетевого экрана

Фильтрация сетевого трафика осуществляется на интерфейсах Ethernet (IEEE 802.3) и Wi‑Fi (IEEE 802.11b/g/n).

Авторизация сетевых соединений в Secret Net Studio осуществляется с помощью механизма, основанного на протоколе Kerberos. С его помощью удостоверяются не только субъекты доступа, но и защищаемые объекты, что препятствует реализации угроз несанкционированной подмены (имитации) защищаемой информационной системы с целью осуществления некоторых видов атак. Механизмы аутентификации защищены от прослушивания, попыток подбора и перехвата паролей.

События, связанные с работой межсетевого экрана, регистрируются в журнале Secret Net Studio.

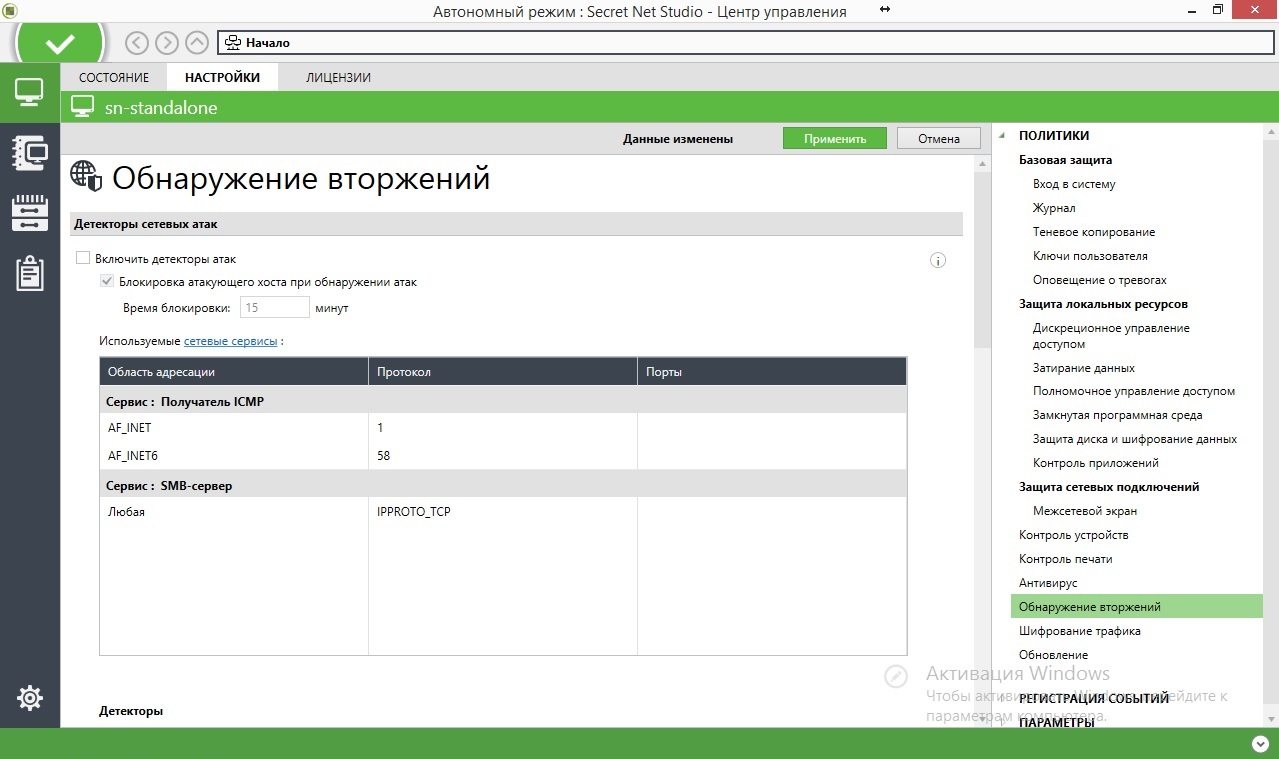

Обнаружение и предотвращение вторжений

В Secret Net Studio 8.1 выполняется обнаружение и блокирование внешних и внутренних атак, направленных на защищаемый компьютер. С помощью групповых и локальных политик администратор Secret Net Studio настраивает параметры работы системы.

Рисунок 20. Политики в Secret Net Studio. Настройка механизма обнаружения вторжений

Вся информация об активности механизма обнаружения и предотвращения вторжений регистрируется в журнале Secret Net Studio.

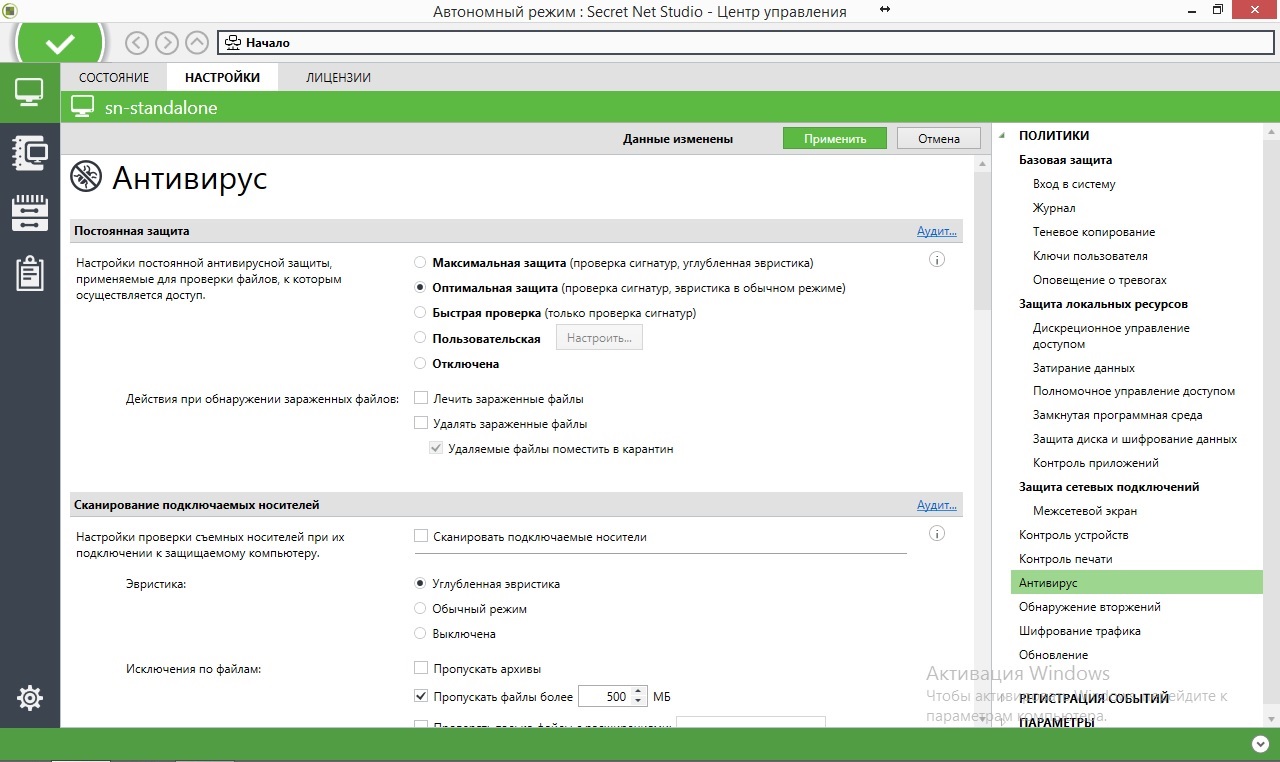

Антивирус

Защитный модуль «Антивирус» в Secret Net Studio 8.1 осуществляет обнаружение и блокировку вредоносного кода по технологии ESET NOD32.

Таким образом, Secret Net Studio позволяет осуществлять эвристический анализ данных и автоматическую проверку на наличие вредоносных программ, зарегистрированных в базе сигнатур. При проверке компьютера осуществляется сканирование жестких дисков, сетевых папок, внешних запоминающих устройств и др. Это позволяет обнаружить и заблокировать внешние и внутренние сетевые атаки, направленные на защищаемый компьютер.

Благодаря использованию в рамках одного продукта СЗИ от НСД и антивируса время на проверку и открытие файлов составляет на 30% меньше, чем при независимой реализации защитных механизмов.

Обновление антивируса можно осуществлять как в режиме онлайн с серверов «Кода Безопасности» при подключении защищаемого компьютера к интернету, так и с сервера обновлений компании (в случае, когда компьютер не имеет прямого выхода в интернет).

Администратору доступна настройка параметров антивируса с помощью групповых и локальных политик в программе управления Secret Net Studio. Вся информация об активности механизма регистрируется в журнале Secret Net Studio.

Рисунок 21. Политики в Secret Net Studio. Настройка антивируса

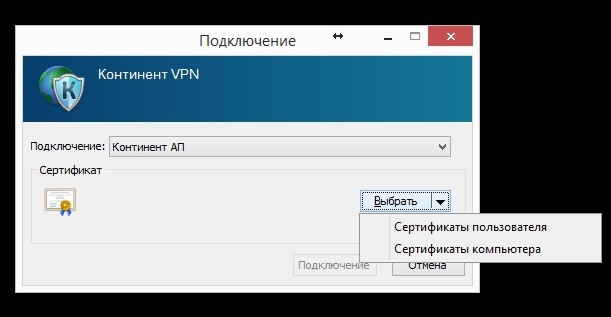

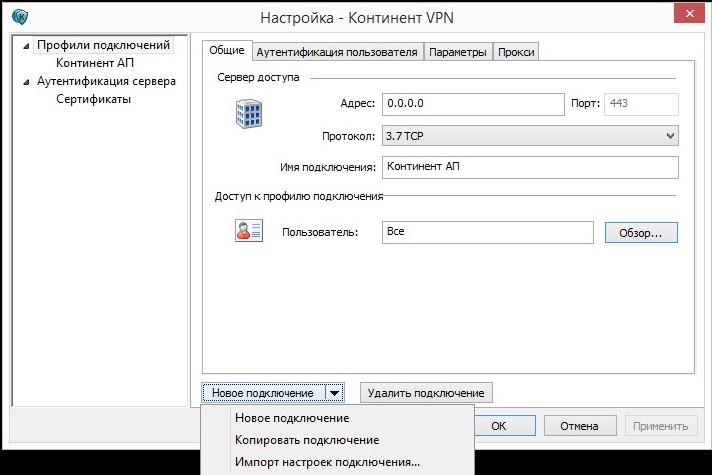

Шифрование сетевого трафика

В состав клиентского ПО системы Secret Net Studio 8.1 включен VPN-клиент, предназначенный для организации доступа удаленных пользователей к ресурсам, защищаемым средствами АПКШ «Континент». VPN-клиент «Континент-АП» обеспечивает криптографическую защиту трафика, циркулирующего по каналу связи, по алгоритму ГОСТ 28147-89.

При подключении абонентского пункта к серверу доступа выполняется процедура установки соединения, в ходе которой осуществляется взаимная аутентификация абонентского пункта и сервера доступа. Процедура установки соединения завершается генерацией сеансового ключа, который используется для шифрования трафика между удаленным компьютером и сетью предприятия.

Рисунок 22. Подключение «Континент-АП» через Secret Net Studio

При аутентификации используются сертификаты x.509v3. Расчет хэш-функции выполняется по алгоритму ГОСТ Р 34.11–1994 или ГОСТ Р 34.11–2012, формирование и проверка электронной подписи — по алгоритму ГОСТ Р 34.10–2001 или ГОСТ Р 34.10–2012.

Рисунок 23. Настройка «Континент-АП» в Secret Net Studio

Выводы

Secret Net Studio 8.1 представляет собой сбалансированный набор защитных механизмов, которые обеспечивают защиту информации на рабочих станциях и файловых серверах как от внешних, так и от внутренних угроз. Наличие единой консоли управления упрощает администрирование СЗИ, а интегрированность защитных механизмов между собой исключает возможность нарушения функционирования защищаемой системы.

В текущем виде Secret Net Studio можно считать полноценным комплексным решением для защиты конечных точек сети от всех видов угроз, включающим в себя все необходимые для этого модули. Наличие в составе модулей контроля приложений (контроль доступа к сети, контроль запуска приложений, поведения приложения), интеграции со средствами доверенной загрузки и встроенного VPN-клиента делает Secret Net Studio уникальным для российского рынка.

Необходимо отметить, что в продукте реализован целый ряд защитных механизмов, позволяющих выполнить различные требования законодательства России в части обеспечения безопасности информации. В частности, после получения сертификата ФСТЭК Secret Net Studio можно будет применять для защиты государственных информационных систем и АСУ ТП до класса К1, защиты персональных данных до УЗ1, автоматизированных систем до класса 1Б включительно (гостайна с грифом «совершенно секретно»).

О механизмах централизованного управления и мониторинга читайте во второй части статьи.

Средство защиты информации

Secret Net Studio – C

Руководство администратораПринципыпостроения

RU.88338853.501400.002 91 1

© Компания «Код Безопасности», 2019. Все права защищены.

Все авторские права на эксплуатационную документацию защищены.

Этот документ входит в комплект поставки изделия. На него распространяются все условиялицензионного соглашения. Без специального письменного разрешения компании «КодБезопасности» этот документ или его часть в печатном или электронном виде не могут бытьподвергнуты копированию и передаче третьим лицам с коммерческой целью.

Информация, содержащаяся в этом документе, может быть изменена разработчиком без спе-циального уведомления, что не является нарушением обязательств по отношению к пользо-вателю со стороны компании «Код Безопасности».

Почтовый адрес: 115127, Россия, Москва, а/я 66ООО «Код Безопасности»

Телефон: 8 495 982-30-20

E-mail: [email protected]

Web: https://www.securitycode.ru

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

2Secret Net Studio – C. Руководство администратораПринципы построения

ОглавлениеСписок сокращений 5

Введение 6

Общие сведения 7Назначение системы 7Основные функции 7Состав устанавливаемых компонентов 8

Назначение компонентов 8Лицензии на использование подсистем 9

Составные части клиента Secret Net Studio 10Группы функциональных компонентов клиента 10Базовая защита 10

Ядро 11Агент 11Средства локального управления 11Подсистема локальной аутентификации 11Подсистема контроля целостности 12Подсистема работы с аппаратной поддержкой 12Подсистема самозащиты 12

Подключаемые функциональные компоненты клиента 12Локальная защита 12Доверенная среда 12Сетевая защита 12

Механизмы защиты, реализуемые клиентом 13Защита входа в систему 13

Идентификация и аутентификация пользователей 13Блокировка компьютера 13Аппаратные средства защиты 14Общие сведения об интеграции Secret Net Studio и комплексов «Соболь» 16

Функциональный контроль подсистем 17Самозащита 18Регистрация событий 18Контроль целостности 18Дискреционное управление доступом к ресурсамфайловой системы 19Затирание удаляемой информации 21Контроль подключения и изменения устройств компьютера 22Разграничение доступа к устройствам 22Замкнутая программная среда 23Полномочное управление доступом 24Контроль печати 26Теневое копирование выводимых данных 26Защита информации на локальных дисках 27Шифрование данных в криптоконтейнерах 28Паспорт ПО 30Доверенная среда 30Межсетевой экран 31Авторизация сетевых соединений 31

Организация централизованного управления системой 32Взаимодействующие компоненты 32

Сервер безопасности 32Программа управления 32Клиент в сетевом режиме функционирования 32

Домены безопасности 33Сетевая структура Secret Net Studio 33

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

3Secret Net Studio – C. Руководство администратораПринципы построения

Управление доменными пользователями 34Централизованное хранение данных 34

Приложение 35Необходимые права для установки и управления 35

Установка и удаление компонентов 35Настройка механизмов и управление параметрами объектов 36Работа с программой управления в централизованном режиме 37

Оценка размера БД для сервера безопасности 38Рекомендации по настройке для соответствия требованиям о защите инфор-мации 40

Автоматизированные системы 40Государственные информационные системы 46Информационные системы персональных данных 51

Применение параметров после настройки 57

Документация 60

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

4Secret Net Studio – C. Руководство администратораПринципы построения

Список сокращенийAD Active Directory

API Application Programming Interface

BIOS Basic Input/Output System

FAT File Allocation Table

GPT GUID Partition Table

HTTPS Hypertext Transfer Protocol Secure

IEEE Institute of Electrical and Electronics Engineers

IMAPI Image Mastering Application Programming Interface

MBR Master Boot Record

MS Microsoft

MSDN Microsoft Developers Network

NTFS New Technology File System

PCMCIA Personal Computer Memory Card International Association

PKI Public Key Infrastructure

ReFS Resilient File System

SSL Secure Socket Layer

TLS Transport Layer Security

UDF Universal Disk Format

UEFI Unified Extensible Firmware Interface

USB Universal Serial Bus

VPN Virtual Private Network

XML Extensible Markup Language

XPS XML Paper Specification

АС Автоматизированная система

БД База данных

ДС Доверенная среда

ЗПС Замкнутая программная среда

ИС Информационная система

КЦ Контроль целостности

ОС Операционная система

ОУ Оперативное управление

ПАК Программно-аппаратный комплекс

ПО Программное обеспечение

РДУ Разграничение доступа к устройствам

СБ Сервер безопасности

СЗИ Средство или система защиты информации

СУБД Система управления базами данных

ФСТЭК Федеральная служба по техническому и экспортному контролю

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

5Secret Net Studio – C. Руководство администратораПринципы построения

ВведениеДанное руководство предназначено для администраторов изделия «Средство за-щиты информации Secret Net Studio – C» RU.88338853.501400.002 (далее —Secret Net Studio, система защиты, изделие). В нем содержатся сведения, необ-ходимые администраторам для ознакомления с принципами работы и воз-можностями применения Secret Net Studio.

Условныеобозначения

В руководстве для выделения некоторых элементов текста используется рядусловных обозначений.Внутренние ссылки обычно содержат указание на номер страницы с нужнымисведениями.Важная и дополнительная информация оформлена в виде примечаний. Степеньважности содержащихся в них сведений отображают пиктограммы на полях.• Так обозначается дополнительная информация, которая может содержать

примеры, ссылки на другие документы или другие части этого руководства.• Такой пиктограммой выделяется важная информация, которую необходимо

принять во внимание.• Эта пиктограмма сопровождает информацию предостерегающего характера.

Исключения. Примечания могут не сопровождаться пиктограммами. А на полях, помимо пикто-грамм примечаний, могут быть приведены и другие графические элементы, например, изображениякнопок, действия с которыми упомянуты в тексте расположенного рядом абзаца.

Другиеисточникиинформации

Сайт в интернете. Вы можете посетить сайт компании «Код Безопасности»(https://www.securitycode.ru/) или связаться с представителями компании поэлектронной почте ([email protected]).Учебные курсы. Освоить аппаратные и программные продукты компании «КодБезопасности» можно в авторизованных учебных центрах. Перечень учебныхцентров и условия обучения представлены на сайте компанииhttps://www.securitycode.ru/company/education/training- courses/ . Связаться cпредставителем компании по вопросам организации обучения можно по элек-тронной почте ([email protected]).

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

6Secret Net Studio – C. Руководство администратораПринципы построения

Глава 1Общие сведенияНазначение системы

Система Secret Net Studio предназначена для обеспечения безопасности инфор-мационных систем на компьютерах, функционирующих под управлением опера-ционных системMS Windows 10/8/7 и Windows Server 2019/2016/2012/2008.При использовании соответствующих подсистем изделие обеспечивает:• защиту от несанкционированного доступа к информационным ресурсам

компьютеров;• контроль устройств, подключаемых к компьютерам;• межсетевое экранирование сетевого трафика;• авторизацию сетевых соединений.Управление функционированием системы Secret Net Studio может осуществ-ляться централизованно или локально.

Основные функцииСистема Secret Net Studio реализует следующие основные функции:• Контроль входа пользователей в систему (идентификация и аутентификация

пользователей).• Дискреционное разграничение доступа к файловым ресурсам, устройствам,

принтерам.• Мандатное (полномочное) разграничение доступа к файловым ресурсам,

устройствам, принтерам, сетевым интерфейсам, включая:• контроль потоков конфиденциальной информации в системе;• контроль вывода информации на съемные носители.

• Контроль состояния устройств компьютера с возможностями:• блокирования компьютера при изменении состояния заданных

устройств;• блокирования подключения запрещенного устройства (устройства из

запрещенной группы).• Теневое копирование информации, выводимой на внешние носители и на пе-

чать.• Автоматическая маркировка документов, выводимых на печать.• Контроль целостности файловых объектов и реестра.• Создание замкнутой программной среды для пользователей (контроль запус-

ка исполняемых модулей, загрузки динамических библиотек, исполненияскриптов по технологии Active Scripts).

• Очистка оперативной и внешней памяти при ее перераспределении.• Изоляция процессов (выполняемых программ) в оперативной памяти.• Защита содержимого локальных жестких дисков при несанкционированной

загрузке операционной системы.• Создание доверенной среды (внешний по отношению к ОС контроль работы

ОС и системы защиты, установленных на компьютере).• Межсетевое экранирование сетевого трафика.• Авторизация сетевых соединений.• Управление ПАК «Соболь» (управление пользователями, контролем целост-

ности, получение событий безопасности).• Функциональный контроль ключевых защитных подсистем.

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

7Secret Net Studio – C. Руководство администратораПринципы построения

• Самозащита от несанкционированных воздействий на ключевые защитныеподсистемы.

• Регистрация событий безопасности.• Централизованное и локальное управление параметрами работы механизмов

защиты.• Централизованное и локальное управление параметрами работы пользо-

вателей.• Мониторинг и оперативное управление защищаемыми компьютерами.• Централизованный сбор, хранение и архивирование журналов.

Состав устанавливаемых компонентовСистема Secret Net Studio состоит из следующих программных пакетов, устанав-ливаемых на компьютерах:1. «Secret Net Studio» (далее — клиент).2. «Secret Net Studio — Сервер безопасности» (далее — сервер безопасности или

СБ).3. «Secret Net Studio — Центр управления» (далее — программа управления).

Назначение компонентовКлиентКлиент системы Secret Net Studio предназначен для реализации защиты ком-пьютера, на котором установлен данный компонент. Защита реализуется путемприменения защитных механизмов, расширяющих и дополняющих средствабезопасности ОС Windows. Защитные механизмы — это совокупность настра-иваемых программных средств, входящих в состав клиента и обеспечивающихбезопасное использование ресурсов.Клиент может функционировать в следующих режимах:• автономный режим— предусматривает только локальное управление защит-

ными механизмами;• сетевой режим — предусматривает локальное и централизованное управ-

ление защитными механизмами, а также централизованное получениеинформации и изменение состояния защищаемых компьютеров.

Режим функционирования определяется при установке клиентского ПО и можетбыть изменен в процессе эксплуатации клиента (см. документ [3]).

Сервер безопасностиСервер безопасности реализует возможности централизованного управленияклиентами в сетевом режиме функционирования. Данный компонент обес-печивает:• хранение данных централизованного управления;• координацию работы других компонентов в процессе централизованного

управления системой;• получение от клиентов и обработку информации о состоянии защищаемых

компьютеров;• управление пользователями и авторизацией сетевых соединений;• централизованный сбор, хранение и архивирование журналов.

Программа управленияПрограмма управления используется для централизованного управления серве-рами безопасности и клиентами в сетевом режиме функционирования. Данныйкомпонент обеспечивает:• управление параметрами объектов;

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

8Secret Net Studio – C. Руководство администратораПринципы построения

• отображение информации о состоянии защищаемых компьютеров и произо-шедших событиях тревоги;

• загрузку журналов событий;• оперативное управление компьютерами.

Лицензии на использование подсистемМеханизмы защиты системы Secret Net Studio доступны для использования приналичии соответствующих зарегистрированных лицензий. Лицензируютсяследующие механизмы:• механизмы, входящие в базовую защиту (обязательная лицензия);• дискреционное управление доступом;• контроль устройств;• затирание данных;• замкнутая программная среда;• полномочное управление доступом;• контроль печати;• защита дисков и шифрование данных;• межсетевой экран;• авторизация сетевых соединений;• паспорт ПО;• доверенная среда.

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

9Secret Net Studio – C. Руководство администратораПринципы построения

Глава 2Составные части клиента Secret Net StudioГруппы функциональных компонентов клиента

В состав клиента системы Secret Net Studio входят следующие функциональныекомпоненты:• основные программные службы, модули и защитные подсистемы (базовая за-

щита);• дополнительно подключаемые функциональные компоненты, условно разде-

ленные на следующие группы:• локальная защита;• доверенная среда;• сетевая защита.

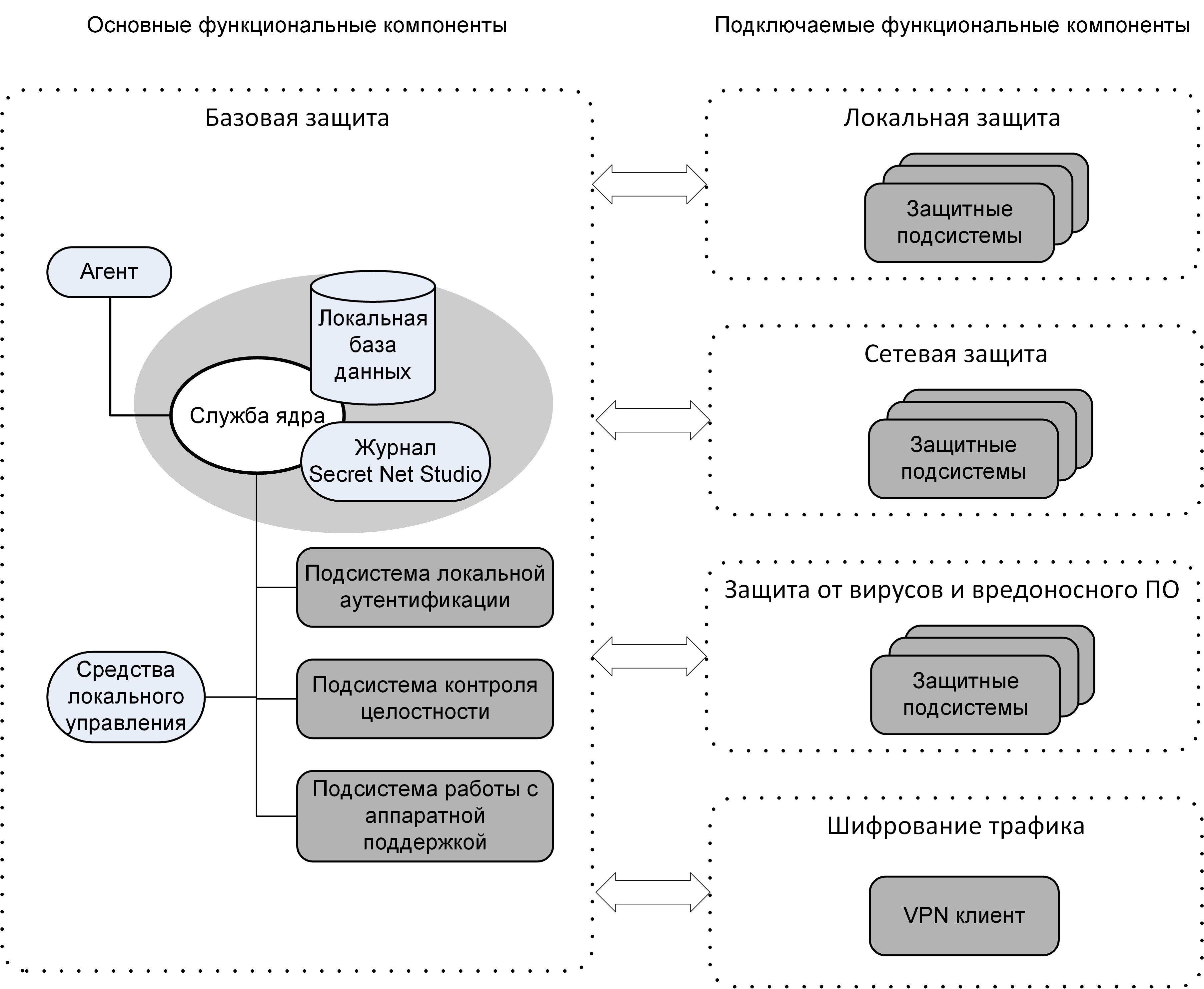

Обобщенная структурная схема клиента представлена на следующем рисунке.

Базовая защитаВ базовую защиту входят следующие программные службы, модули и защитныеподсистемы:• ядро;• агент;• средства локального управления;• подсистема локальной аутентификации;• подсистема контроля целостности;• подсистема работы с аппаратной поддержкой;• подсистема самозащиты.

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

10Secret Net Studio – C. Руководство администратораПринципы построения

ЯдроСлужба ядра автоматически запускается на защищаемом компьютере при еговключении и функционирует на протяжении всего времени работы компьютера.Она осуществляет управление подсистемами и обеспечивает их взаимодействие.Ядро выполняет следующие функции:• обеспечивает обмен данными между подсистемами клиента и обработку пос-

тупающих команд;• обеспечивает доступ других компонентов к информации, хранящейся в

локальной базе данных Secret Net Studio;• обрабатывает поступающую информацию о событиях, связанных с безопас-

ностью системы, и регистрирует их в журнале Secret Net Studio.Подсистема регистрации является одним из элементов ядра клиента. Она пред-назначена для управления регистрацией событий, связанных с работой системызащиты. Такие события регистрируются в журнале Secret Net Studio. Эта инфор-мация поступает от подсистем Secret Net Studio, которые следят за происхо-дящими событиями. Перечень событий Secret Net Studio, подлежащихрегистрации, устанавливается администратором безопасности.В локальной БД Secret Net Studio хранится информация о настройках системы за-щиты, необходимых для работы защищаемого компьютера. Локальная БД раз-мещается в реестре ОСWindows и специальных файлах.

АгентАгентом является программный модуль в составе клиента, обеспечивающий вза-имодействие с сервером безопасности. Агент принимает команды от сервера безо-пасности и отправляет ему данные о состоянии компьютера.Агент используется только в сетевом режиме функционирования клиента.

Средства локального управленияСредства локального управления обеспечивают:• управление объектами защиты (устройствами, файлами, каталогами);• управление параметрами пользователей и защитных механизмов;• формирование заданий на контроль целостности;• просмотр локальных журналов.

Подсистема локальной аутентификацииПодсистема используется в механизме защиты входа в систему. Cовместно с ОСWindows подсистема обеспечивает:• проверку возможности входа пользователя в систему;• оповещение пользователя о реализованных в системе мерах защиты инфор-

мации и о последнем входе в систему;• оповещение остальных модулей о начале или завершении работы пользо-

вателя;• блокировку работы пользователя;• загрузку данных с персональных идентификаторов пользователя;• усиленную аутентификацию пользователя при входе в систему.При обработке входа пользователя в систему осуществляется формированиеконтекста пользователя: определение его привилегий, уровня допуска и др.Дополнительно выполняется функциональный контроль работоспособности сис-темы Secret Net Studio.

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

11Secret Net Studio – C. Руководство администратораПринципы построения

Подсистема контроля целостностиПодсистема контроля целостности обеспечивает проверку неизменности ресур-сов компьютера: каталогов, файлов, ключей и значений реестра. В составе меха-низма контроля целостности подсистема реализует защиту от подменыресурсов, сравнивая их с определенными эталонными значениями. Данная под-система выполняет контролирующие функции не при обращении пользователяк ресурсам, а при наступлении определенных событий в системе (загрузка, входпользователя, контроль по расписанию).

Подсистема работы с аппаратной поддержкойПодсистема используется в механизме защиты входа в систему для работы сустройствами аппаратной поддержки. Она обеспечивает взаимодействие сис-темы Secret Net Studio с определенным набором устройств и состоит из следу-ющих модулей:• модуль, обеспечивающий единый интерфейс обращения ко всем поддержи-

ваемым устройствам аппаратной поддержки;• модули работы с устройствами (каждый модуль обеспечивает работу с кон-

кретным устройством);• драйверы устройств аппаратной поддержки (если они необходимы).

Подсистема самозащитыДанная подсистема обеспечивает функционирование механизма самозащиты(см. стр.18).

Подключаемые функциональные компоненты клиента

Локальная защитаК группе локальной защиты относятся подсистемы, реализующие применениеследующих механизмов защиты:• контроль устройств;• контроль печати;• замкнутая программная среда;• полномочное управление доступом;• дискреционное управление доступом к ресурсамфайловой системы;• затирание данных;• защита информации на локальных дисках;• шифрование данных в криптоконтейнерах;• паспорт ПО.

Доверенная средаПодсистема «Доверенная среда» реализует применение одноименного меха-низма защиты.

Сетевая защитаК группе сетевой защиты относятся подсистемы, реализующие применениеследующих механизмов защиты:• межсетевой экран;• авторизация сетевых соединений.

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

12Secret Net Studio – C. Руководство администратораПринципы построения

Глава 3Механизмы защиты, реализуемые клиентомЗащита входа в систему

Защита входа в систему обеспечивает предотвращение доступа посторонних лицк компьютеру. К механизму защиты входа относятся следующие средства:• средства для идентификации и аутентификации пользователей;• средства блокировки компьютера;• аппаратные средства защиты от загрузки ОС со съемных носителей.

Идентификация и аутентификация пользователейИдентификация и аутентификация пользователя выполняются при каждом вхо-де в систему. Штатная для ОС Windows процедура входа предусматривает вводимени и пароля пользователя или использование аппаратных средств, под-держиваемых операционной системой.В системе Secret Net Studio идентификация пользователей может выполняться вследующих режимах:• «По имени» — для входа в систему пользователь может ввести свои учетные

данные (имя и пароль) или использовать аппаратные средства, поддержи-ваемые ОС;

• «Смешанный» — для входа в систему пользователь может ввести свои учет-ные данные (имя и пароль) или использовать персональный идентификатор,поддерживаемый системой Secret Net Studio;

• «Только по идентификатору» — каждый пользователь для входа в системудолжен обязательно использовать персональный идентификатор, поддержи-ваемый системой Secret Net Studio.

В качестве персональных идентификаторов в Secret Net Studio применяютсясредства идентификации и аутентификации на базе идентификаторов eToken,RuToken, JaCarta, ESMART или iButton. Чтобы использовать эти устройства, необ-ходимо зарегистрировать их в системе защиты (присвоить пользователям).Аутентификация пользователей может выполняться в усиленном режиме с до-полнительной проверкой пароля пользователя системой Secret Net Studio. В ре-жиме усиленной аутентификации пароли пользователей проверяются насоответствие требованиям политики паролей как в операционной системе, так ив Secret Net Studio.Дополнительно для защиты компьютеров в Secret Net Studio предусмотреныследующие режимы:• разрешение интерактивного входа только для доменных пользователей — в

этом режиме блокируется вход в систему локальных пользователей (под ло-кальными учетными записями);

• запрет вторичного входа в систему — в этом режиме блокируется запуск ко-манд и сетевых подключений с вводом учетных данных другого пользователя(не выполнившего интерактивный вход в систему).

Блокировка компьютераСредства блокировки компьютера предназначены для предотвращения несанк-ционированного использования компьютера. В этом режиме блокируются устрой-ства ввода (клавиатура и мышь) и экран монитора.

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

13Secret Net Studio – C. Руководство администратораПринципы построения

Блокировка при неудачных попытках входа в системуДля пользователей могут быть установлены ограничения на количество неу-дачных попыток входа в систему. В дополнение к стандартным возможностям ОСWindows (блокировка учетной записи пользователя после определенного числапопыток ввода неправильного пароля) система Secret Net Studio может контро-лировать неудачные попытки входа в систему при включенном режиме уси-ленной аутентификации по паролю. Если пользователь определенноеколичество раз вводит пароль, который не был сохранен в БД Secret Net Studio,— система блокирует компьютер. Разблокирование компьютера осуществляетсяадминистратором. Счетчик неудачных попыток обнуляется при удачном входепользователя или после разблокирования компьютера.

Временная блокировка компьютераРежим временной блокировки включается в следующих случаях:• если пользователь выполнил действие для включения блокировки;• если истек заданный интервал неактивности (простоя) компьютера.Для включения блокировки пользователь может применить стандартный способблокировки рабочей станции или изъять свой идентификатор из считывателя.Чтобы выполнялась блокировка при изъятии идентификатора, администраторунеобходимо настроить реакцию на это действие в политиках с помощью прог-раммы управления. Блокировка при изъятии идентификатора выполняется приусловии, что пользователь выполнил вход в систему с использованием этогоидентификатора.Блокировка по истечении заданного интервала неактивности осуществляетсяавтоматически и распространяется на всех пользователей компьютера.Для снятия временной блокировки необходимо указать пароль текущего пользо-вателя или предъявить его идентификатор.

Блокировка компьютера при работе защитных подсистемБлокировка компьютера предусмотрена и в алгоритмах работы защитных под-систем. Такой тип блокировки используется в следующих ситуациях:• при нарушении функциональной целостности системы Secret Net Studio;• при изменениях аппаратной конфигурации компьютера;• при нарушении целостности контролируемых объектов.Разблокирование компьютера в этих случаях осуществляется администратором.

Блокировка компьютера администратором оперативногоуправленияВ сетевом режиме функционирования блокировка и разблокирование защи-щаемого компьютера могут осуществляться удаленно по команде пользователяпрограммы управления.

Аппаратные средства защитыВ Secret Net Studio поддерживается работа с аппаратными средствами, пере-численными в следующей таблице.

Аппаратные средства Основные решаемые задачи

Средства идентификациии аутентификации на базеидентификаторов eToken,RuToken, JaCarta и ESMART

• Идентификация и аутентификация во время входапользователя после загрузки ОС.

• Идентификация и аутентификация во время входапользователя с удаленного компьютера.

• Снятие временной блокировки компьютера.• Хранение в идентификаторе пароля икриптографического ключа

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

14Secret Net Studio – C. Руководство администратораПринципы построения

Аппаратные средства Основные решаемые задачи

Устройство Secret Net Card • Идентификация и аутентификация во время входапользователя после загрузки ОС.

• Идентификация и аутентификация во время входапользователя с удаленного компьютера.

• Запрет загрузки ОС со съемных носителей.• Снятие временной блокировки компьютера.• Хранение в идентификаторе пароля икриптографического ключа

Программно-аппаратный комплекс(ПАК) «Соболь»

• Идентификация и аутентификация пользователей дозагрузки ОС.

• Идентификация и аутентификация во время входапользователя после загрузки ОС.

• Идентификация и аутентификация во время входапользователя с удаленного компьютера.

• Запрет загрузки ОС со съемных носителей.• Контроль целостности программной среды компьютерадо загрузки ОС.

• Снятие временной блокировки компьютера.• Хранение в идентификаторе пароля икриптографического ключа

Для идентификации и аутентификации пользователей могут применятьсяследующие средства:• идентификаторы iButton (поддерживаемые типы DS1992 — DS1996). Счи-

тывающее устройство iButton подключается к разъему платы ПАК «Соболь»или Secret Net Card;

• USB-ключи и смарт-карты (с любыми совместимыми USB-считывателями):

Продукт USB-ключи Смарт-карты

eToken PRO eToken PRO eToken Pro SC

eToken PRO (Java) eToken PRO (Java) eToken Pro (Java) SC

JaCarta PKI JaCarta PKIJaCarta PKI Flash

JaCarta PKI SC

JaCarta ГОСТ JaCarta ГОСТJaCarta PKI/ГОСТJaCarta ГОСТ Flash

JaCarta ГОСТ SC

JaCarta-2 ГОСТ JaCarta-2 ГОСТJaCarta-2 PKI/ГОСТ

JaCarta-2 PKI/ГОСТ SC

JaCarta SF/ГОСТ JaCarta SF/ГОСТ —

JaCarta PRO JaCarta PROJaCarta-2 PRO/ГОСТ

JaCarta PRO SCJaCarta-2 PRO/ГОСТ SC

JaCarta WebPass JaCarta WebPass —

JaCarta-2 SE JaCarta-2 SE —

JaCarta U2F JaCarta U2F —

JaCarta LT JaCarta LT —

RuToken S RuToken S (версия 2.0)RuToken S (версия 3.0)

—

RuToken ЭЦП RuToken ЭЦПRuToken ЭЦП 2.0RuToken ЭЦП TouchRuToken ЭЦП PKIRuToken ЭЦП Flash 2.0RuToken ЭЦП Bluetooth

RuToken ЭЦП SCRuToken ЭЦП 2.0 SC

RuToken Lite RuToken Lite RuToken Lite SC

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

15Secret Net Studio – C. Руководство администратораПринципы построения

Продукт USB-ключи Смарт-карты

ESMART Token ESMART Token ESMART Token SC

ESMART Token ГОСТ ESMART Token ГОСТESMART Token D

ESMART Token ГОСТ SCESMART Token D SC

Общие сведения об интеграции Secret Net Studio и комплексов»Соболь»Secret Net Studio может функционировать совместно с ПАК «Соболь». При этомПАК «Соболь» обеспечивает дополнительную защиту от несанкционированногодоступа к информационным ресурсам компьютера, на котором установлена сис-тема Secret Net Studio.

Примечание.В Secret Net Studio версии 8.4 и ниже реализована интеграция сПАК «Соболь» версий 3.х.В Secret Net Studio версии 8.5 и выше реализована интеграция с ПАК «Соболь» версии 4. ПАК «Со-боль» версии 4 является новым поколением продуктовой линейки ПАК «Соболь», архитектура и ин-терфейс которого значительно отличаются от ПАК «Соболь» версий 3.х. Особенности совместнойработы Secret Net Studio с ПАК «Соболь» версии 4 будут указаны отдельно либо в примечании к име-ющимся в руководствах сведениям.

В ПАК «Соболь» для интеграции с Secret Net Studio реализован режим совмест-ного использования. Также ПАК «Соболь» может функционировать самостоя-тельно в автономном режиме.В автономном режиме работы ПАК «Соболь» реализует свои основные функциидо старта операционной системы независимо от Secret Net Studio. Управлениепользователями, журналом регистрации событий, настройка общих параметровосуществляются средствами администрирования комплекса без ограничений.В режиме совместного использования (интеграции) значительная часть функ-ций управления комплексом осуществляется средствами администрированияSecret Net Studio. Перечень функций представлен в следующей таблице.

Функция Описание

Управление входом пользователяSecret Net Studio в комплекс «Соболь» спомощью идентификатора,инициализированного и присвоенногопользователю в системе Secret Net Studio

Пользователю предоставляются права наавтоматический вход в комплекс и далее всистему при однократном предъявленииидентификатора. Также для входа можетиспользоваться пароль, записанный впамять персонального идентификатора

Управление работой подсистемыконтроля целостности ПАК «Соболь»

Для ПАК «Соболь» задания на контрольцелостности файлов жесткого диска иобъектов реестра формируются средствамиадминистрирования Secret Net Studio

Автоматическая передача записейжурнала регистрации событий ПАК»Соболь» в журнал Secret Net Studio

Передача записей и их преобразованиеосуществляются автоматически при загрузкеподсистемы аппаратной поддержки SecretNet Studio

Подробные сведения о реализации этих функций содержатся в документе [3].

Внимание!• В режиме интеграции системы Secret Net Studio и комплекса «Соболь» идентификатор iButton

DS1992 не используется. Рекомендуется использовать идентификаторы DS1995, DS1996 илиUSB-ключи и смарт-карты, поддерживаемые ПАК «Соболь».

• Для использования Secret Net Studio совместно с комплексом «Соболь» необходимо установитьвспомогательное ПО комплекса (см. документацию на изделие).

Для обеспечения защиты данных в процессе централизованного управленияПАК «Соболь» в Secret Net Studio реализован ряд криптографических преобразо-

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

16Secret Net Studio – C. Руководство администратораПринципы построения

ваний на основе ГОСТ 28147–89, ГОСТ Р 34.10–2001. Перечень используемыхключей шифрования представлен в следующей таблице.

Наименованиеключа Назначение Место хранения

Симметричныйключ ЦУ

Шифрование аутентификаторов1в хранилище объектовцентрализованного управления SecretNet Studio.Расчет имитовставки для спискадоступных пользователю компьютеров

Персональныйидентификаторадминистратора

Закрытый ключЦУ

Расчет сессионного ключа компьютерапри выполнении операцийадминистрирования

Персональныйидентификаторадминистратора

Открытый ключЦУ

Расчет сессионного ключа компьютерапри выполнении операцийсинхронизации

Локальная база данныхуправляемогокомпьютера

Закрытый ключкомпьютера

Расчет сессионного ключа компьютерапри выполнении операцийсинхронизации

Локальная база данныхуправляемогокомпьютера

Открытый ключкомпьютера

Расчет сессионного ключа компьютерапри выполнении операцийадминистрирования

Служба каталогов

Сессионныйключкомпьютера

Шифрование информации,предназначенной для защищаемогокомпьютера

Не хранится(вычисляется впроцессе работы)

Ключпреобразованияпаролейкомплексов»Соболь»

В ПАК «Соболь» версий 3.х —шифрование информации в закрытойпамяти платы комплекса «Соболь».В ПАК «Соболь» версий 3.х и 4 —шифрование информации, хранящейся влокальной базе данных защищаемогокомпьютера

В ПАК «Соболь» версий3.х — закрытая памятьплаты комплекса»Соболь».В ПАК «Соболь» версии4 — локальная базаданных управляемогокомпьютера

Уникальныйномер платы2

Расшифрование информации из открытойпамяти платы комплекса «Соболь».Подпись внешних запросов

Локальная база данныхуправляемогокомпьютера

Функциональный контроль подсистемФункциональный контроль предназначен для обеспечения гарантии того, что кмоменту входа пользователя в ОС (т. е. к моменту начала работы пользователя)все ключевые защитные подсистемы загружены и функционируют.В случае успешного завершения функционального контроля этот факт регистри-руется в журнале Secret Net Studio.При неуспешном завершении функционального контроля в журнале Secret NetStudio регистрируется событие с указанием причин (это возможно при условииработоспособности ядра Secret Net Studio). Вход в систему разрешается толькопользователям, входящим в локальную группу администраторов компьютера.Одной из важных задач функционального контроля является обеспечение за-щиты ресурсов компьютера при запуске ОС в безопасном режиме (Safe mode). Бе-зопасный режим запуска не является штатным режимом функционирования длясистемы Secret Net Studio, однако при необходимости администратор может егоиспользовать для устранения неполадок. Поскольку в безопасном режиме не

1Аутентификатор — структураданных, хранящаяся в службе каталогов, которая совместнос паролем пользо-вателя используется в процедуреегоаутентификации.

2 Толькодля интеграции с ПАК «Соболь» версии 4.

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

17Secret Net Studio – C. Руководство администратораПринципы построения

действуют некоторые функции системы защиты, функциональный контроль вэтих условиях завершается с ошибкой. В результате блокируется вход любыхпользователей, кроме администраторов. Поэтому при надлежащем соблюденииправил политики безопасности, когда никто из обычных пользователей не об-ладает полномочиями администратора, доступ к ресурсам компьютера в обходмеханизмов защиты невозможен.

СамозащитаМеханизм самозащиты предотвращает несанкционированные остановку крити-ческих служб и процессов и выгрузку драйверов Secret Net Studio, обеспечиваетзащиту программных модулей и ключей системного реестра, необходимых дляработы Secret Net Studio, от несанкционированной модификации или удаления.Также дополнительно может осуществляться контроль доступа пользователей справами локального администратора компьютера к программе «Локальныйцентр управления».События, связанные с функционированием механизма самозащиты, регистри-руются в журнале Secret Net Studio.Управление механизмом самозащиты может выполняться централизованно впрограмме управления или непосредственно на защищаемом компьютере в прог-рамме управления, работающей в локальном режиме. Управлять механизмом мо-гут только пользователи, обладающие необходимыми привилегиями.Для экстренных случаев предусмотрена возможность переключения механизмасамозащиты в сервисный режим, которое выполняется с помощью утилиты ко-мандной строки в защищенном или обычном режиме работы ОСWindows.

Регистрация событийВ процессе работы системы Secret Net Studio события, происходящие на ком-пьютере и связанные с безопасностью системы, регистрируются в журналеSecret Net Studio. Все записи журнала хранятся в файле на системном диске. Фор-мат данных идентичен формату журнала безопасности ОС Windows.Предоставляются возможности для настройки перечня регистрируемых событийи параметров хранения журнала. Это позволяет обеспечить оптимальный объемсохраняемых сведений с учетом размера журнала и нагрузки на систему.

Контроль целостностиМеханизм контроля целостности осуществляет слежение за неизменностьюконтролируемых объектов. Контроль проводится в автоматическом режиме в соот-ветствии с заданным расписанием.Объектами контроля могут быть файлы, каталоги, элементы системного реестраи секторы дисков (последние только при использовании ПАК «Соболь»). Каждыйтип объектов имеет свой набор контролируемых параметров. Например, файлымогут контролироваться на их существование, целостность содержимого, неиз-менность прав доступа, атрибутов.В системе предусмотрена возможность настройки периодичности контроля поопределенным дням и времени в течение дня. Запуск процесса контроля можетвыполняться при загрузке ОС, при входе пользователя в систему или после вхо-да.При проверке целостности могут применяться различные варианты реакции сис-темы на выполнение заданий контроля. Можно настраивать регистрацию опреде-ленных типов событий (успех или ошибка проверки отдельного объекта либовсего задания контроля) и действия в случае нарушения целостности (игнори-ровать ошибку, заблокировать компьютер, принять новое значение как эталон).Вся информация об объектах, методах, расписаниях контроля сосредоточена вспециальной структуре, которая называется модель данных. Модель данныххранится в локальной базе данных системы Secret Net Studio и представляет со-бой иерархический список объектов с описанием связей между ними.

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

18Secret Net Studio – C. Руководство администратораПринципы построения

Используются следующие категории объектов в порядке от низшего уровняиерархии к высшему:• ресурсы;• группы ресурсов;• задачи;• задания;• субъекты управления (компьютеры, пользователи, группы компьютеров и

пользователей).Модель данных является общей для механизмов контроля целостности и за-мкнутой программной среды.Управление локальными моделями данных на защищаемых компьютерах можноосуществлять централизованно (для клиентов в сетевом режиме функ-ционирования). Для централизованного управления в глобальном каталоге со-здаются две модели данных — для компьютеров под управлением 32-разрядныхверсий ОС Windows и для компьютеров с 64- разрядными версиями опера-ционных систем. Такое разделение позволяет учитывать специфику ис-пользуемого ПО на защищаемых компьютерах с различными платформами.Каждая из централизованных моделей данных является общей для всех защи-щаемых компьютеров под управлением версий ОС Windows соответствующей раз-рядности (32- или 64- разрядные версии). При изменении параметровцентрализованной модели выполняется локальная синхронизация этих изме-нений на защищаемом компьютере. Новые параметры из централизованногохранилища передаются на компьютер, помещаются в локальную модель данныхи затем используются защитными механизмами.Синхронизация может выполняться в следующие моменты:• при загрузке компьютера;• при входе пользователя в систему;• после входа (в фоновом режиме во время работы пользователя);• периодически через определенные интервалы времени;• принудительно по команде администратора;• непосредственно после внесения изменений в ЦБД КЦ-ЗПС.Редактирование централизованных моделей данных осуществляется со сле-дующими особенностями: для изменения доступна та модель данных, котораясоответствует разрядности ОС Windows на рабочем месте администратора. Мо-дель данных другой разрядности доступна только для чтения (при этом можноэкспортировать данные из этой модели в другую). Таким образом, если в системеимеются защищаемые компьютеры с версиями ОС различной разрядности, дляцентрализованного управления моделями данных администратору следуеторганизовать два рабочих места — на компьютере с 32-разрядной версиейОС Windows и на компьютере с 64-разрядной версией ОС.

Дискреционное управление доступом к ресурсам файловойсистемы

В состав системы Secret Net Studio входит механизм дискреционного управлениядоступом к ресурсамфайловой системы. Этот механизм обеспечивает:• разграничение доступа пользователей к каталогам и файлам на локальных

дисках на основе матрицы доступа субъектов (пользователей, групп) к объек-там доступа;

• контроль доступа к объектам при локальных или сетевых обращениях, вклю-чая обращения от имени системной учетной записи;

• невозможность доступа к объектам в обход установленных прав доступа(если используются стандартные средства ОС или прикладные программыбез собственных драйверов для работы сфайловой системой);

© КОМПАНИЯ «КОД БЕЗОПАСНОСТИ»

19Secret Net Studio – C. Руководство администратораПринципы построения

• независимость действия от встроенного механизма избирательного разгра-ничения доступа ОСWindows. То есть установленные права доступа к файло-вым объектам в системе Secret Net Studio не влияют на аналогичные правадоступа в ОСWindows и наоборот.

Аналогично реализации в ОС Windows матрица доступа в системе Secret NetStudio представляет собой списки файловых объектов, в которых определеныучетные записи с правами доступа. Права устанавливают разрешения или запре-ты на выполнение операций. Перечень предусмотренных прав доступа пред-ставлен в следующей таблице.

Право доступа Действие для каталога Действие для файла

Чтение (R) Разрешает или запрещаетпросмотр имен файлов иподкаталогов

Разрешает или запрещает чтениеданных

Разрешает или запрещает просмотр атрибутов файлового объекта

Запись (W) Разрешает или запрещаетсоздание подкаталогов ифайлов

Разрешает или запрещаетвнесение изменений

Разрешает или запрещает смену атрибутов файлового объекта

Выполнение (X) Разрешает или запрещаетперемещение по структуреподкаталогов

Разрешает или запрещаетвыполнение

Удаление (D) Разрешает или запрещает удаление файлового объекта

Изменение правдоступа (P)

Разрешает или запрещает изменение прав доступа к файловомуобъекту. Пользователь, имеющий разрешение на изменение правдоступа к ресурсу, условно считается администратором ресурса